Kubestronaut 称号を得るためのアレコレ

はじめに

今月に入り CNCF(Cloud Native Computing Foundation) が認定する 5 つの Kubernetes 関連資格を全て制覇し、Kubestronaut の称号を獲得しました。

Kubernetes 認定資格はここ数年で試験内容のアップデートが続いており、日本語の具体的な攻略記事がまだまだ少ないと感じたため本記事を執筆することにしました。 Kubestronaut の称号を得ることは、Kubernetes に関して運用・開発・セキュリティといったあらゆる側面から深く理解していることの証明になります。

今回のブログでは、Kubernetes に興味を持っている方、実際に Kubestronaut を目標にしている方に向けて、私が実践した学習ロードマップや準備のプロセス、高得点を狙うための試験対策についてまとめたいと思います。

本記事の内容は 2026 年 2 月時点 のものです。 試験内容は頻繁にアップデートされるため、受験の際は必ず公式サイトで最新の試験ガイドを確認してください。

Kubestronaut とは

Kubestronaut は CNCF が提供する 5 つの Kubernetes 関連資格全てに合格し、有効な状態で保持している個人に与えられる称号です。 Kubestronaut は Kubernetes のエキスパートとしての総合的なスキルや知識を証明するもので、世界中のクラウドネイティブエンジニアの中でも限られた人数しか到達していないステータスとなります。

Kubestronaut 称号が 2024 年 2 月に誕生してから、現在に至るまで日本国内の取得者数は 120 人程度 とされています。参考

取得が必要な資格は以下の 5 つになります。

| 資格 | 試験形式 | 試験時間 | 受験料 |

|---|---|---|---|

| Certified Kubernetes Administrator(CKA) | 実技 | 120 分 | $445 |

| Certified Kubernetes Application Developer(CKAD) | 実技 | 120 分 | $445 |

| Certified Kubernetes Security Specialist(CKS) | 実技 | 120 分 | $445 |

| Kubernetes and Cloud Native Associate(KCNA) | 多肢選択式 | 90 分 | $250 |

| Kubernetes and Cloud Native Security Associate(KCSA) | 多肢選択式 | 90 分 | $250 |

Kubestronaut は 5 つの資格試験に合格した時点で付与されます。 これら全ての認定資格に対し、有効期限内(合格から 2 年)である状態を維持する必要があり、有効期限を 1 つでも切らしてしまうと Kubestronaut の称号も失効するため、計画的な更新(Re-certification)が必要になります。

認定試験の受験方法

全ての試験は The Linux Foundation Training & Certification のサイトから申し込むことができます。 試験は完全オンラインで実施され、PSI Bridge Secure Browser という試験プラットフォームを利用して、自宅や人の出入りがない会議室等で受験する必要があります。

申し込みにあたっては、以下の点を考慮すると良いでしょう。

バンドル購入

CKA と CKS、あるいは KCNA と KCSA 等、関連する試験をセットで購入すると割引が適用されます。 Kubestronaut を目指す場合は複数の試験を受けることになるためバンドルでの購入が経済的です。

ちなみに全ての試験を単発で購入した場合、総額 28 万(1 USD = 153 JPY)程度 する計算になります。

セールの活用

Cyber Monday(例年 11 月末〜 12 月初旬)等の大型セール時期には最大 30% ~ 50% 程度の割引クーポンが配布されることが多いため、急ぎでなければセールを待ってまとめて購入することをお勧めします。

また、KubeCon + CloudNativeCon をはじめとする CNCF 関連のカンファレンスや KodeKloud というコミュニティの Kubernetes 学習プラットフォームでは定期的に割引クーポン(30% OFF)が配布されているため、これらのイベントやプラットフォームを活用すると良いでしょう。

再受験無料特典

Linux Foundation の認定試験には、不合格になった場合に備えて 1 回分の Free Retake(無料再受験)が付与されています。 万が一 1 回目で不合格になっても追加費用無しで 2 回まで受験することができます。

認定試験の難易度

公式サイトでは CKA / CKAD / CKS は中級者レベル、KCNA / KCSA は初級者レベルとされています。

実際の試験を通じて私の感覚では以下のような難易度になると思いました。

難易度は、難易度低(★☆☆☆☆)から難易度高(★★★★★)の 5 段階で評価しています。

特に CKS に関しては他の試験と一線を画すほど難易度が高いと感じました。 CKA / CKAD を中級者レベルとするならば、CKS は上級者レベルと言っても過言ではないと思います。

| 認定試験 | 試験形式 | 難易度 | おすすめの取得順序 |

|---|---|---|---|

| Certified Kubernetes Administrator | 実技 | ★★★☆☆(3) | 1 |

| Certified Kubernetes Application Developer | 実技 | ★★★☆☆(3) | 2 |

| Kubernetes and Cloud Native Associate | 多肢選択式 | ★★☆☆☆(2) | 3 |

| Certified Kubernetes Security Specialist | 実技 | ★★★★★(5) | 4 |

| Kubernetes and Cloud Native Security Associate | 多肢選択式 | ★★★★☆(4) | 5 |

- CKA / CKAD / CKS

- 実技試験となっていて実際にコマンドを打って環境を操作します

- 基本的なリソース作成やトラブルシューティング能力が求められます

- KCNA / KCSA

- 多肢選択式となっていて CNCF 関連ソリューションに対する広範な知識が問われます

私の感覚では CKA と CKAD は同じくらいの難易度で、CKA を受験した後であれば CKAD は比較的スムーズに合格できる印象でした。 KCNA や KCSA は選択式であるため、実技試験の CKA / CKAD / CKS と比べると難易度は低いものの、前提知識が無いと解けない問題が多いため、ある程度の学習は必要になります。 おすすめの取得順序としては、実技試験を先に受験してから選択式試験を受験すると効率的 だと思います。

実技問題で難しいと感じた点

- 問題数に対して試験時間がタイト

- 2 時間で 15〜20 問弱出題されるので平均して 1 問あたりに費やせる時間は 6 分程度

- 全問完答するのでやっとになる場合が多く、見直しの時間が満足に取れない

- 実技試験

- CKA / CKAD / CKS では実際にオペレーションスキルが問われる

- 雰囲気での解答や小手先の理解では太刀打ちできない

- 試験環境に慣れない

多肢選択式問題で難しいと感じた点

- 問題数に対して試験時間が足りない

- 90 分で 60 問弱出題されるので平均して 1 問あたりに費やせる時間は 90 秒

- Google Cloud 認定資格が 2 時間で 50 問解けば良いことを考えるとかなりタイト

- 全問完答するのでやっとになる場合が多く、見直しの時間が満足に取れない

- 90 分で 60 問弱出題されるので平均して 1 問あたりに費やせる時間は 90 秒

- 多肢選択式

- KCNA / KCSA では Kubernetes や CNCF のソリューションに対して幅広い知識が問われる

- 概念の理解よりも実装経験がないと解けない問題もある

- 問題文が長いものも多く、内容を正確に把握するのに時間が掛かる

- とにかく似たような解答が羅列されており、ベストプラクティスとなるものを選ぶ必要がある

- KCSA 試験は日本語版がないため英文を読んで理解する必要がある

試験を受ける前に

詳しくは Linux Foundation 認定試験の受験者ハンドブックを確認してください。

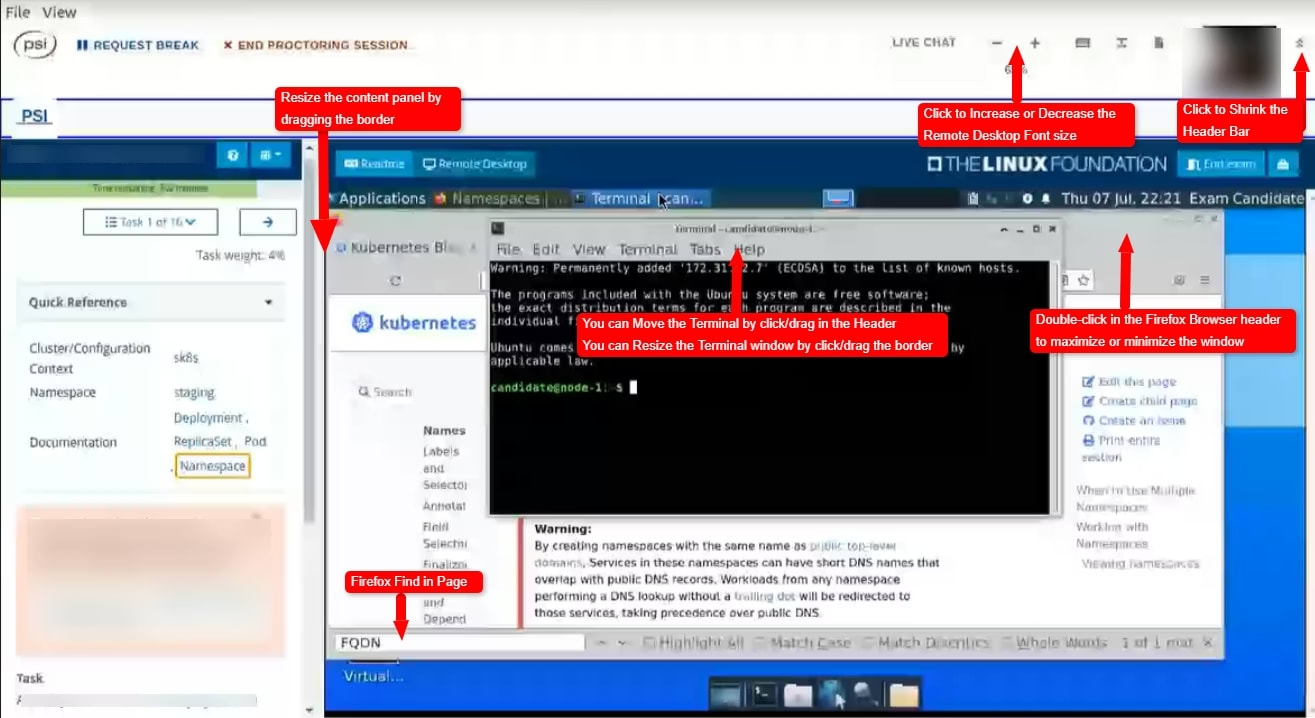

PSI Bridge Secure Browser

全ての試験において、オンラインでの監視付き試験(Proctored Exam)という形式が取られます。 技術的な対策以前に、この特殊な試験環境に適応しておく必要があります。 PSI Bridge Secure Browser の挙動や、厳格な監視ルールを知らずに当日を迎えると不必要な焦りやトラブルに繋がります。

PSI Bridge Secure Browser は、試験開始直前(予約時間の 30 分前)からダウンロード・インストールが可能 になります。 当日のチェックイン時に焦らずインストールしましょう。

自分は試験の 1 時間前になって、以前の試験で使ったブラウザを起動したところ更新が必要で焦った経験があります。 常にポータルサイトから最新版をダウンロードする手順に従うのが安全です。

また、会社の PC の場合セキュリティソフト(Defender, Zscaler 等)がブロックしてブラウザが起動しないトラブルが報告されているため、個人が所有する PC での受験を推奨します。

PSI Bridge Secure Browser 自体は受験者の PC 上で動作しますが、試験問題や操作対象のターミナルはリモートの仮想マシン上にあり、それを画面転送している仕組みです。 そのため、ネットワーク環境によっては操作に顕著なラグが発生します。

タイプミスの注意

急いで打つよりも確実に打つことを意識すると良いです。 タイポして修正するほうが、ゆっくり正確に打つよりも時間ロスになります。 特に長いコマンド入力や YAML の編集時には注意が必要です。 タイプしても文字が表示されないからといって連打すると、後からまとめて入力されてしまい混乱します。

マウス操作の注意

高解像度のゲーミングマウス等を使用しているとカーソルの動きが飛んだり、反応が悪かったりすることがあります。 ポーリングレートを下げられるマウスを用意するか、ビルトインのタッチパッドを使用するのが無難です。 試験画面上のスクロールバーも操作しづらいことがあるため、キーボードの PageUp / PageDown キーを使うのも有効です。

コピー&ペーストの注意

PSI 環境でのコピペは普段のローカル環境とは異なる挙動を示すことがあります。

例えば、通常の Ctrl+C はプロセス終了のシグナルとして処理されてしまいます。

Linux ターミナルでの標準的なショートカットである Ctrl+Shift+C(コピー)と Ctrl+Shift+V(ペースト)を使用するのが基本です。

また、問題文やドキュメント(内蔵ブラウザ)からテキストをコピーする場合、マウスで選択して Ctrl+C(または右クリックコピーして)、ターミナル上で Ctrl+Shift+V で貼り付けます。

これが反応しない場合は、画面上部の PSI ツールバーにある「Copy / Paste」ボタンを使用します。

ショートカットキーの注意

ブラウザを閉じるようなショートカット(Mac の Cmd+Q や Cmd+W、Windows の Alt+F4)をうっかり押さないように注意してください。

試験アプリケーションが終了してしまい、復帰に時間が掛かる、最悪の場合は試験続行不可能とみなされるリスクがあります。

受験環境の準備

不正行為防止のため、部屋の環境チェックは非常に厳格です。 試験開始前のチェックインプロセスには 10 分 〜 15 分掛かることがあります。

部屋の環境

完全な個室であること

誰かが入室したり、外部からの声が聞こえたりすると即失格になる可能性があります。 カフェやオープンスペースの試験実施は当然不可な上、自宅の場合でも、家族に試験中は絶対に近づかないよう伝えておいたほうが良いです。

窓と照明

部屋が暗いと顔認識ができず NG が出ます。

また、窓を背にしていると逆光になるため、カーテンを閉め、部屋の電気を明るくします。 部屋が暗い場合は、デスクライト等で顔を照らす工夫が必要です。

壁と掲示物

ポスター、カレンダー、ホワイトボード等、文字が書かれているものは全て剥がすか、布で覆って隠す必要があります。

スマートスピーカーも電源を抜くか、別の部屋に移動させる必要があります。

装飾品

イヤホン、ヘッドホン、マスク、帽子、フード付きの服等、顔を隠す可能性のあるものは全て外す必要があります。

チェックインプロセスでは両耳の確認(イヤホンを付けていないか)、スマートグラスを使用していないか、両腕に時計やスマートウォッチを着けていないかも確認されます。 これらの使用は一切認められていません。

デスク周り(クリアデスク)

机の上には以下のもの以外、一切置いてはいけません。

- PC 本体およびモニタ

- キーボード、マウス

- 本人確認書類(パスポートまたは運転免許証)

- 飲料水(必要な場合はラベルを完全に剥がして透明な容器に入れる)

ティッシュ、ペン、メモ用紙、スマホ等は全て手の届かない場所に移動させる必要があります。 机の下も Web カメラで映すよう指示されるため、荷物を足元に置くのも避けます。

本番試験ツールの諸機能を活用する

フラグ機能を活用する

分からない問題はとにかくスキップして、次の問題に進むことが重要です。 試験画面にはフラグ機能があり、後で見直したい問題に印をつけることができます。 まずは確実に解ける問題を全問通しで解き、後からフラグをつけた難問に戻るのを意識すると良いです。

Notepad の利用

試験画面内のツールバーに Notepad(簡易メモ帳)があります。 ここに作成したリソース名や使い回したいコマンドスニペットをメモしておくと便利です。

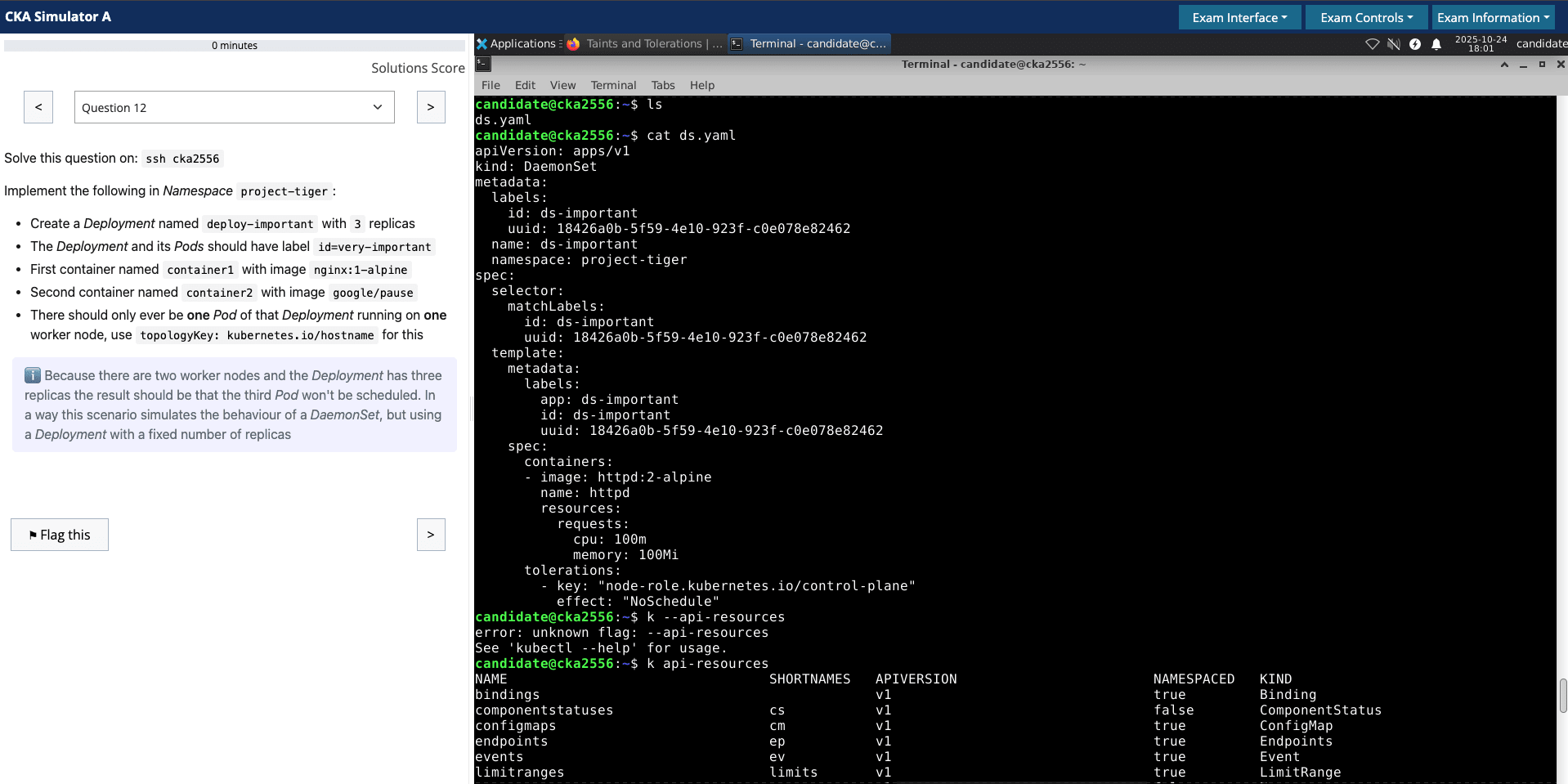

ターミナルの初期設定

本番試験ではデフォルトでコマンドの予測変換やフォーマット機能が一切用意されていないため、基本的に頑張ってコマンドを入力しなければなりません。 よく利用するコマンドは以下のようにエイリアスを設定しておくと良いとされています。

ただし問題毎に SSH 先の仮想マシンが異なるためエイリアスは都度設定する必要があります。 前述した Notepad を適宜活用すると良さそうです。

合否通知

実技試験(CKA / CKAD / CKS)は結果が出るまで 最大 24 時間 掛かります。

多肢選択式(KCNA / KCSA)は 試験終了直後 に結果が表示されます。

合否通知は試験予約サイト、もしくは購入時に登録したメールアドレス宛に届きます。

試験対策

全ての試験に言えることですが、基本的にコンテナ仮想化技術、Kubernetes の仕組みや操作については理解しておく必要があります。 試験によっては Kubernetes だけでなく Linux の知識や CNCF Landscape にある様々なソリューションに対する理解も必要になります。

Kubernetes について初めて学ぶ方は、まず Kubernetes の基本的な概念や操作方法を学ぶことから始めると良いでしょう。 以下の記事ではコンテナ仮想化技術や中核を担う Linux の機能から、Kubernetes の基本的な概念・リソース、アプリケーションのデプロイ方法について紹介しています。 特に CKA / CKAD を受験する際の一助となれば幸いです。

また、試験中では kubeadm と呼ばれるクラスタ構築ツールが利用されています。(GKE や EKS 等のマネージド Kubernetes ではない)

おうち Kubernetes(Bare-Metal Kubernetes) の構築経験があると非常にスムーズに試験勉強を進めることができます。 kubeadm を用いたクラスタ構築については以下の記事でも紹介しています。

実技試験の進み方としては「お題が出される」 → 「お題を満たすオペレーションをコンソール上で実施する」といった流れを問題数分実施する形となります。 ざっくりとしたイメージとしては以下のような感じです。

- xxx という名前で Pod をデプロイせよ

- Control-Plane(kube-apiserver や etcd)が動いていないので直せ

- xxx という Pod と △△△ という Pod 間で通信出来るようにせよ

実技試験の問題数は変動しますが 15 問から 20 問程度とされています。 自分の場合は全ての試験で 16 問出題され、想定通りの問題がいくつかあり、捻った問題が 2〜3 問程度出題されました。

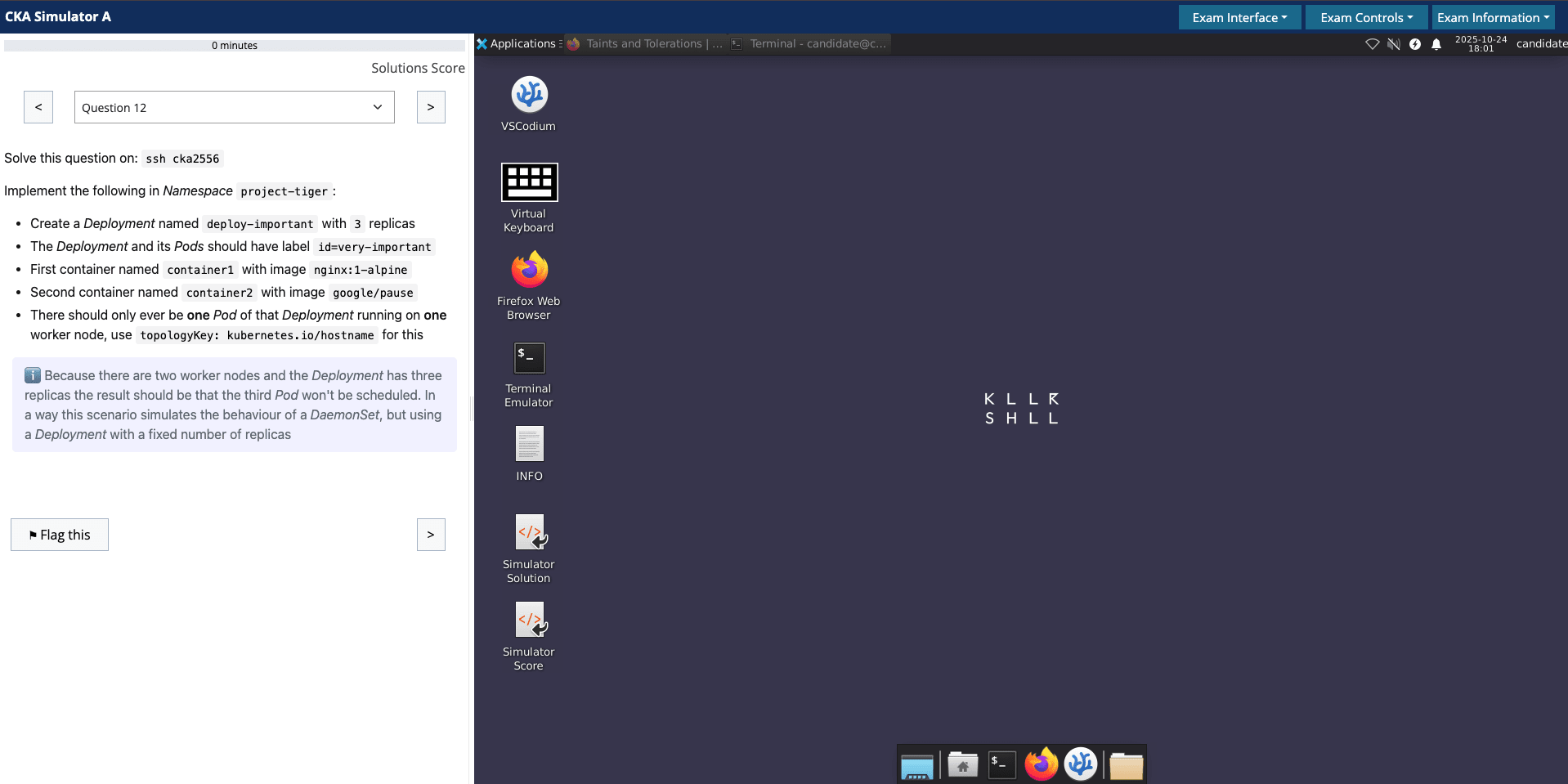

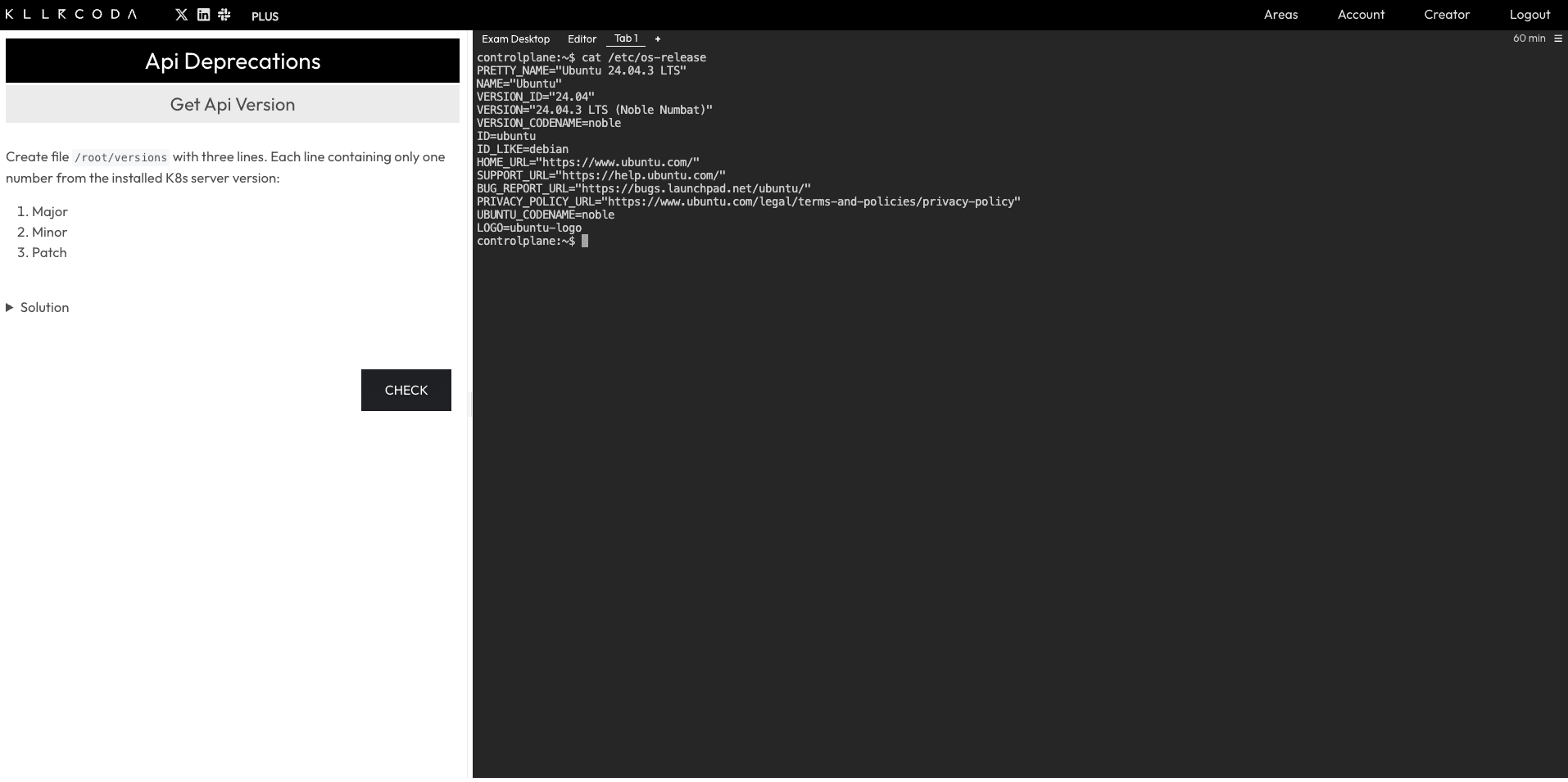

全ての実技試験に共通して言えますが、前で書いた通り本番試験は PSI Bridge Secure Browser を通じてリモートの仮想マシンに SSH して解いていきます。 CKA / CKAD / CKS を購入すると公式模擬試験である Killer Shell が付いてきます。 この模擬試験は本番試験と同様の環境で実施されるため、事前に使用感・操作のコツを掴んでおきましょう。

ログイン画面

左側に問題文、右側に仮想デスクトップが表示されます。

ターミナル操作

問題毎に用意されている仮想マシンに SSH して解答します。

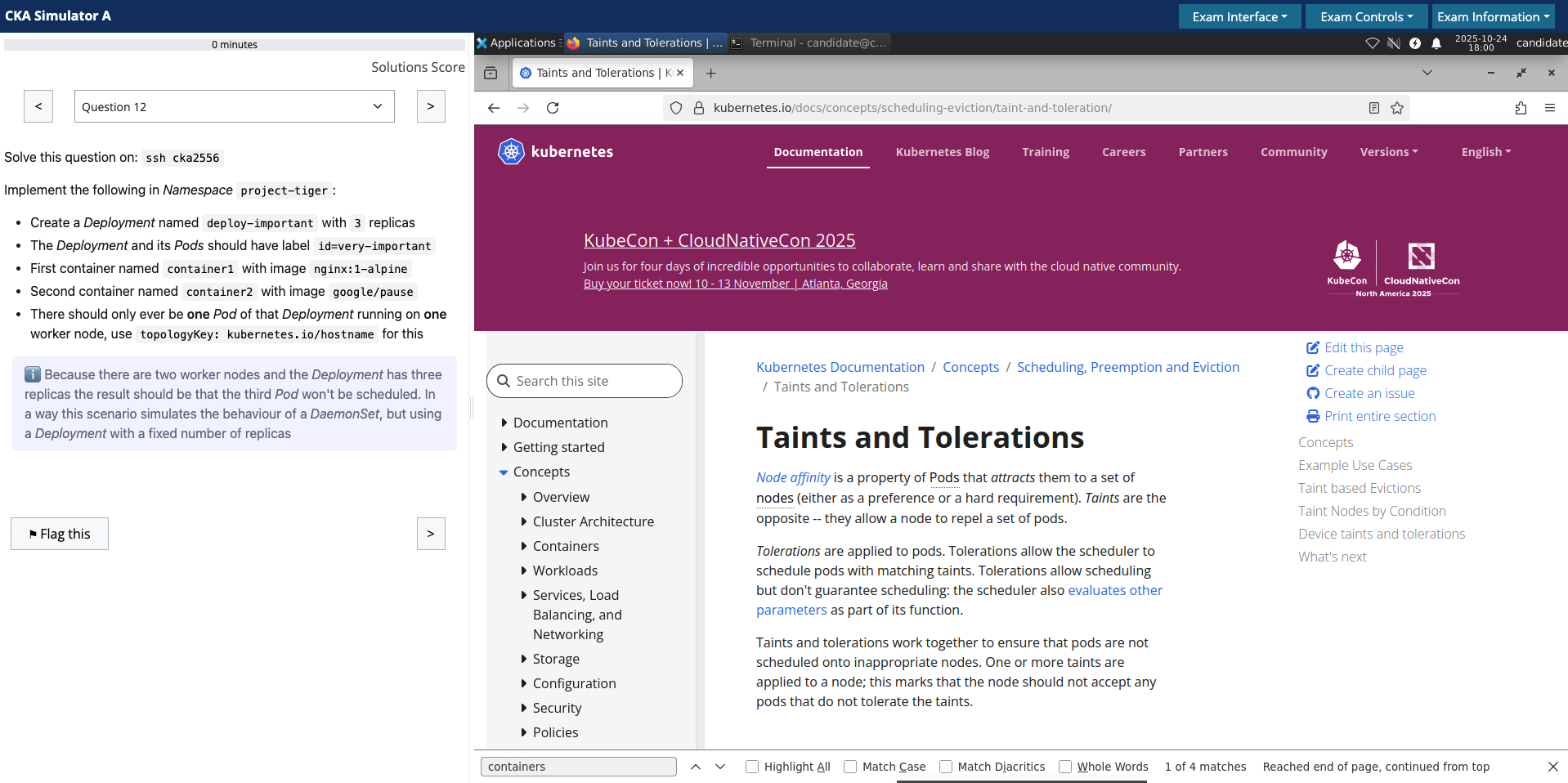

ブラウザへのアクセス

内蔵ブラウザを使用して許可されているドキュメントにアクセスします。

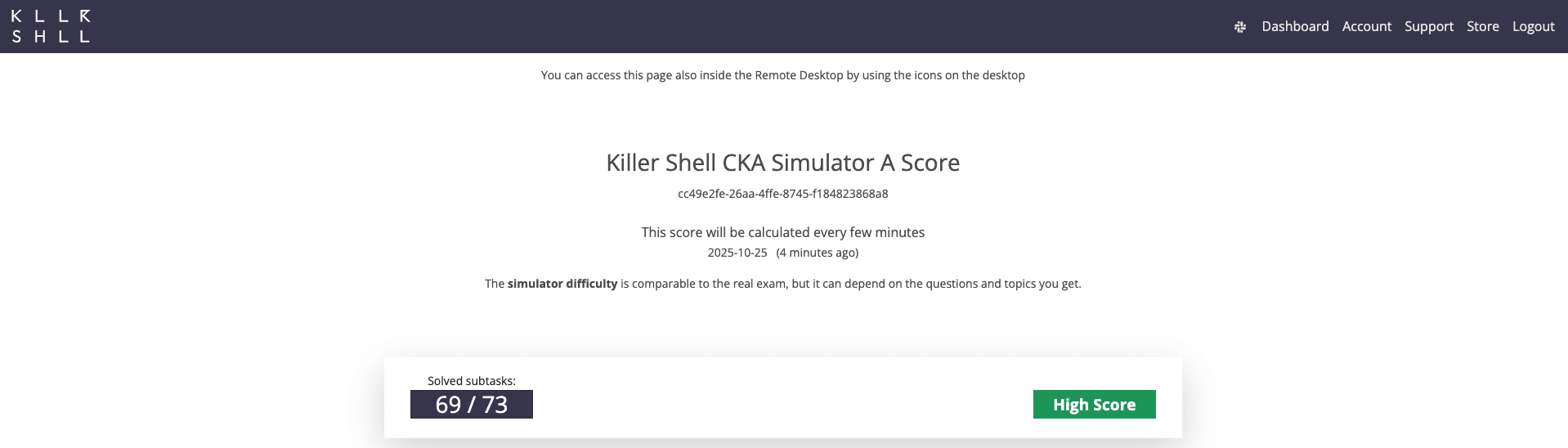

スコア判定

スコアは 10 〜 15 分程度で定期的に判定されます。 模範解答が用意されているため満点が取れるまで何度も繰り返し練習するようにしましょう。

セッションは 36 時間有効なので、その間は何度でも模擬試験を受けることができます。(問題は同じ)

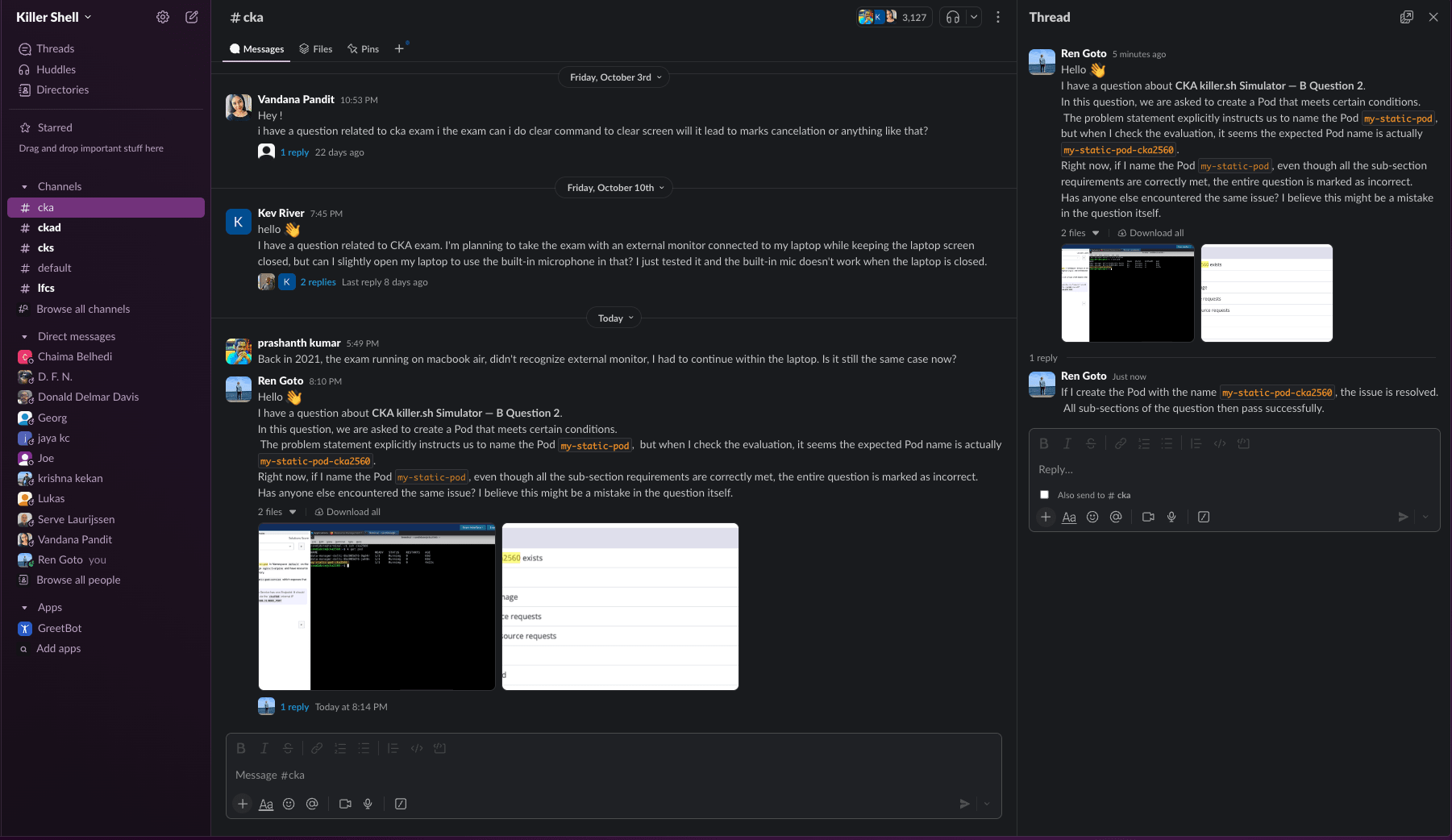

サポート

Killer Shell に関する質問や正誤判定の不具合等があれば、Slack から直接サポートチームに問い合わせることができます。 試験を購入した時点で Slack の案内が貰えます。

CKA:Certified Kubernetes Administrator

CKA は Kubernetes 管理者向けの認定資格です。 主に壊れたクラスタの修復やクラスタのライフサイクル管理に関するタスクが出題されます。

| 項目 | 内容 |

|---|---|

| 試験時間 | 2 時間 |

| 試験形式 | 実技(Performance Based Exam) |

| 問題数 | 15 〜 20 問程度 |

| 合格ライン | 66% |

- 試験範囲:Domains & Competencies | CKA

- 本番試験中に閲覧可能なドキュメント:Certified Kubernetes Administrator (CKA) & Certified Kubernetes Application Developer (CKAD)

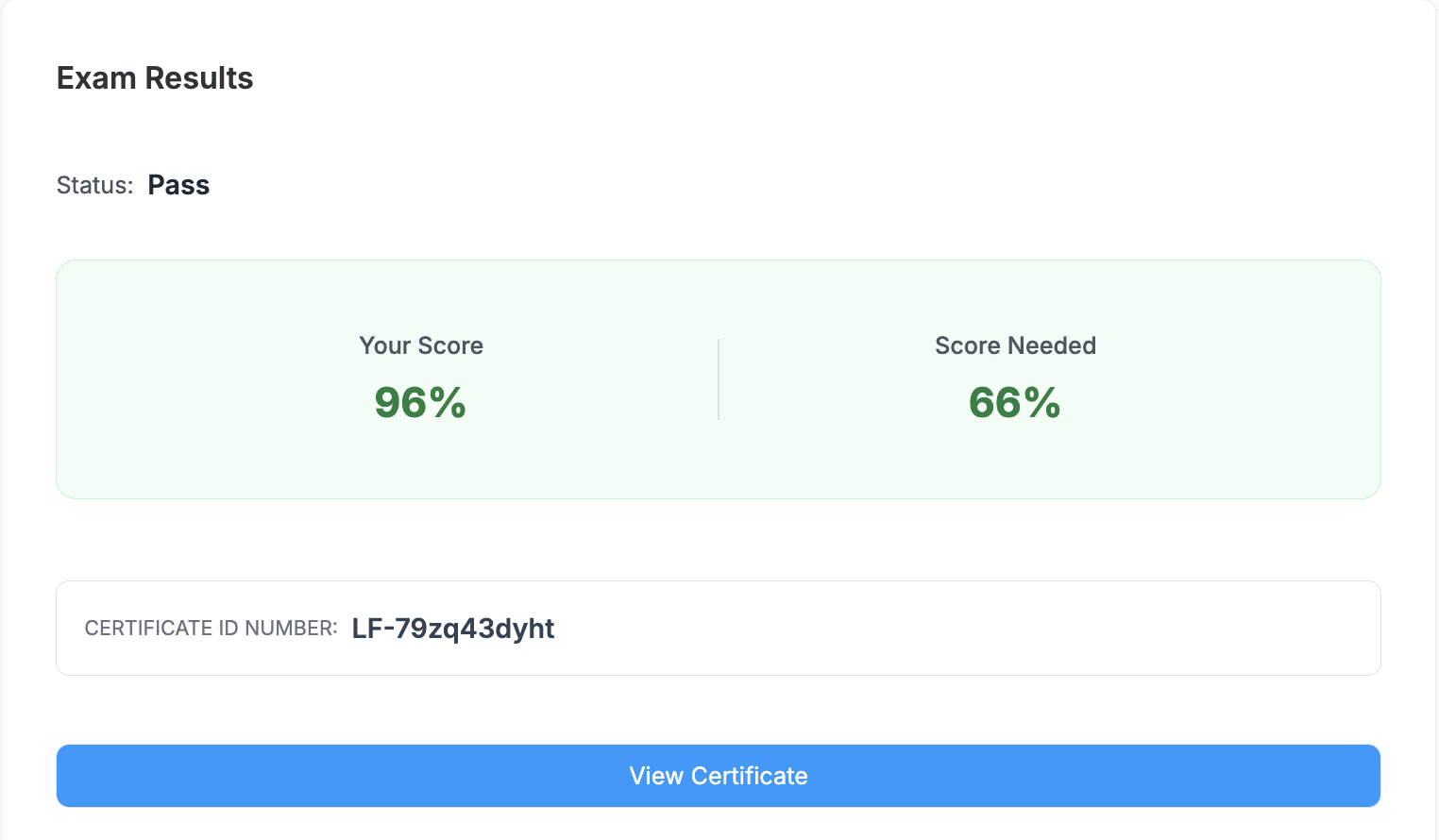

筆者のスコア:

CKA 試験の所感

CKA 合格の鍵は何と言っても圧倒的な練習量に尽きます。 試験範囲を網羅的にカバーできるように、何度も反復練習を行うことが重要です。 特にコマンドベースの操作に慣れていない場合は、ドキュメントを参照せずとも基本的なリソース作成や操作ができるレベルまで覚え込んでおくと良いです。

時間配分と戦略

試験時間は 2 時間で問題数は 15 問から 20 問程度出題されます。 単純計算で 1 問あたり平均 7 分程度しかかけられないため、時間管理が非常にシビアです。

全ての問題を解き切るためには、解答のスピードを上げることが優先されます。 難易度は問題によって異なるため、少し考えて分からない問題や手順が複雑そうな問題は躊躇なく飛ばし、フラグ機能を活用して後から戻ってくるようにしましょう。 試験開始直後に、全ての問題に一旦目を通してから解き始めるのも有効な戦略です。

試験対策の具体的なステップ

私が実践して効果的だった対策方法は以下の通りです。

- コミュニティ等が提供している練習問題を最低でも全て 2 周は解く

- 公式模擬試験である Killer Shell の A 試験を受験して採点結果と模範解答を詳細に分析する(これを 3 周程度繰り返すと良い)

- Killer Shell の B 試験を受験する(ここで 90 点以上を安定して取得できるようになれば本番の CKA 試験も合格圏内にあると考えて良い)

問題解答時の注意点

実技試験では、些細なミスが命取りになることがあります。 以下の点には特に注意してください。

- リソース名の正確性

Pod 名、Namespace 名、Service 名等の指定を間違えると、その設問の全てのサブセクションが Fail する可能性があります。 できるだけ問題文からのコピー&ペーストを徹底しましょう。

- 出力ファイル名

実行結果をファイルに出力する問題では、出力先のファイルパスやファイル名を間違えると Fail します。

- 検索の制限

本番試験中に公式ドキュメントを検索し過ぎると、アクセス過多により Bot 判定を受けてサイトにアクセスできなくなる(閲覧制限が掛かる)可能性があります。 必要なページは検索するのではなく、ブックマークから辿るか、あらかじめ頭に入れておきましょう。

- アップグレード手順

クラスタ(kubeadm)や ETCD のアップグレードに関する問題は、手順を一つ間違えると環境が壊れて大きなタイムロスに繋がります。 コマンドを確実に実行できるように、重点的に練習しておくようにしましょう。

CKA の対策サイト

CKA は 5 つの資格の中で最も学習資料や過去問に近い情報が豊富な試験です。 少し調べればたくさん出てきます。

私の場合は Kubernetes に関する基本的な理解はあると自負していましたが、実技試験の形式に慣れていなかったことや、普段の業務とは異なりコマンドやマニフェストを自力で書かなければならない等、慣れない点が多々ありました。

以下の対策サイトを活用し、平日は 2 時間程度、休日は 6 時間程度のペースで 2 週間、継続的に勉強しました。

特に KodeKloud というコミュニティ製の対策サイトは、最新の試験で出題される内容を反映した問題が多く、初心者にとっても基礎から応用まで幅広くカバーされているためお勧めです。

KodeKloud

- ベースはこれを反復するのが良い

- 試験で問われる内容が網羅的にカバーされている印象

Killercoda

- コミュニティ製の問題集

- 各ドメインに特化した問題をハンズオンで解ける

- 使用感は本番試験とおよそ同等

Killer Shell

- 前で書いた通り試験を受ける上でかなり重要なので必ず受験すること

- Exam 購入時点で 2 回分のシミュレーション試験を受験できる

- 試験の直前と 3〜5 日前に受験するのがおすすめ

- セッションは 36 時間有効なので時間内であれば何度も受験できる

- 難易度が高めに設定されており、初回受験で制限時間内に設問を全て解くのは困難

- Killer Shell の模擬試験で点数が低くても落ち込む必要はない(本番は模擬よりも簡単なことが多い)

CKAD:Certified Kubernetes Application Developer

CKAD はアプリケーション開発者向けの認定資格です。 CKA と範囲が被る部分もありますが、よりアプリケーションのデプロイ、ConfigMap / Secret の管理、Job / CronJob の利用、可観測性(Liveness / Readiness Probe)等にフォーカスが当たっています。

| 項目 | 内容 |

|---|---|

| 試験時間 | 2 時間 |

| 試験形式 | 実技(Performance Based Exam) |

| 問題数 | 15 〜 20 問程度 |

| 合格ライン | 66% |

- 試験範囲:Domains & Competencies | CKAD

- 本番試験中に閲覧可能なドキュメント:Certified Kubernetes Administrator (CKA) & Certified Kubernetes Application Developer (CKAD)

筆者のスコア:

CKAD 試験の所感

CKA と比較すると、ETCD のアップグレードや壊れたクラスタの修復、CNI プラグインのインストールといった管理者向けのタスクは出題されません。

また、kube-apiserver 等の Control-Plane コンポーネント(Static Pod)に直接関わる問題も範囲外です。

2025 年 11 月時点では Gateway API も扱われていませんが、代わりに Docker や Podman といったコンテナランタイムに関する操作が登場します。

Docker に関しては、特に save, load, export といった、普段の業務ではあまり使わないようなサブコマンドを利用する問題が出題されることがあるため注意が必要です。

試験対策の具体的なステップ

練習の進め方は CKA と同様です。 CKA に合格していれば特別な対策なしでも CKAD に合格できる可能性はありますが、時間との戦いになるため練習を通じて解答速度を上げておくことが賢明です。

問題解答時の注意点

CKAD はとにかく時間が足りなくなりがちです。

YAML を 1 から手書きしている時間はないため、コマンドラインツール(kubectl)を駆使した生成テクニックが鍵を握ります。

- Pod 作成

--restart=Never をつけないと Deployment(正確には Pod 単体ですが振る舞いとして)ではなくなることに注意が必要です。

- Deployment 作成

レプリカ数まで一発で指定します。

- Service 公開

ClusterIP や NodePort といった Service タイプの違いを意識しましょう。

- CronJob 作成

CronJob の YAML 構造は複雑なため、必ずコマンドで雛形を作ります。

出力後に command や args を修正します。

- Secret 作成

ファイルから作成する場合は --from-file を使います。

CKAD の対策サイト

CKA を取得済みであれば、学習範囲が重複しているため比較的スムーズに対策が進められます。 私の場合は CKA 合格直後だったこともあり、追加の学習は最小限で済みました。 平日は 2 時間程度、直前の休日に 12 時間程度で集中的にキャッチアップし、CKA 取得後 1 週間で CKAD を受験しました。

KodeKloud

- 試験で問われる内容が網羅的にカバーされている

- 基本的にはここのハンズオンを反復するのが有意義に感じた

Killercoda

- コミュニティ製の問題集

- 各ドメインに特化した問題をハンズオンで解ける

- 使用感は本番試験とおよそ同様

Killer Shell

- CKA 同様に本番試験を受ける上で非常に重要な問題集となっている

- Exam 購入時点で 2 回分のシミュレーション試験を受験できる

- CKA では 試験 A / 試験 B と異なる問題セットが用意されているが CKAD は 1 回分のみ

- CKA の Killer Shell は本番よりも遥かに難しく設定されているが CKAD の場合は本番試験とほぼ同等レベル(本番の方が若干難しく感じる場合もある)

- Killer Shell は制限時間内に全て解き切ることを目指す(ここで 8〜9 割安定して解けるようになってから本番に臨むのが理想)

CKS:Certified Kubernetes Security Specialist

CKS はセキュリティに特化した認定資格となっており、Kubernetes だけでなく、Linux やセキュリティソリューションおよびプラクティスに関する周辺領域も対象としているため出題内容は広範囲にわたります。 CKS は Kubestronaut Program の中でも最難関と言われており、実際に Kubernetes に普段から精通している人でも CKS は難しかったという声を耳にします。

受験の際には有効な CKA 資格を保持していることが前提となっており、合格ラインも 67% と CKA / CKAD よりもわずかに高く設定されています。

| 項目 | 内容 |

|---|---|

| 試験時間 | 2 時間 |

| 試験形式 | 実技(Performance Based Exam) |

| 問題数 | 15 〜 20 問程度 |

| 合格ライン | 67% |

| 受験資格 | CKA 認定保持者であること |

- 試験範囲:Domains & Competencies | CKS

- 本番試験中に閲覧可能なドキュメント:Certified Kubernetes Security Specialist (CKS)

筆者のスコア:

CKS 試験の所感

クラスタのセットアップ時のセキュリティ設定、サプライチェーンセキュリティ、ランタイムセキュリティ、監査ログ等、出題範囲は多岐にわたります。 単なる Kubernetes の知識だけでなく、サードパーティツールを含めた総合的なセキュリティ実践力が問われます。

- 試験内容が Kubernetes で完結しない

- Linux の基本的な仕組みや標準コマンドの使い方を理解している必要がある

- Kubernetes に関して一歩踏み込んだ知識が要される

- Kubernetes が内部的にどのような挙動を取っていて、脆弱性となり得る点は何なのかを確実に理解しておく必要がある

- セキュリティに関する専門的な知識

- CNCF をはじめとするセキュリティソリューションやプラクティスのデファクトスタンダードついて、概要、コマンドの実行方法、構成ファイルの書き方・読み込み方法等を理解している必要がある

試験時間に対してタスク量が多い

試験時間に対するタスク量が多く、サードパーティツールの知識も問われるため時間管理は非常にシビアです。

CKS では Kubernetes 公式ドキュメントの他、Falco、Bom、etcd、Cilium、Istio 等の外部ツールのドキュメントも試験中に閲覧可能です。 事前にこれらのドキュメントの構造を把握しておかないと、検索だけで時間を浪費してしまうため、事前に読み込んでおくことが重要です。

試験範囲について

公式的に出題されるドメインはリストアップされているものの、具体的にどういった内容の問題が出題されるのかについてまとまった記事が見つからず苦戦したため、私が模試で遭遇した問題や実際の本番試験で問われた内容をもとに以下の記事でまとめています。

押さえておくべきポイント

バックアップとリカバリ

Admission Configuration(例:ImagePolicyWebhook や PodSecurity)の追加や Audit Log Policy 設定の際は直接 API サーバの構成を変更する必要が出てきます。

万が一 kube-apiserver.yaml に記述ミスがあると、API サーバが起動しなくなります。

修正前には必ずマニフェストファイルのバックアップを取り、もし起動しなかった場合は即座に元に戻せるように準備しておくのが安全です。

通常は crictl logs 等のログを追跡することで対処すれば良いですが、試験環境でクラスタを破壊してしまい復旧できないと、その問題は諦めることになります。

プロセス追跡

Falco や Sysdig、Aqua Tracee 等を利用してランタイムイベントの検知や実行時の不審な挙動、侵入兆候を監視する問題が出題されます。

もちろんこれらのツールの利用方法を理解しておくことが重要になりますが、実は Linux のプロセス追跡(例:strace)を利用すれば解答できる問題もあります。

例えば、/dev/mem にアクセスしている Pod の Deployment のレプリカ数を 0 にするというタスクがあった場合、Falco Rule を利用すれば以下のように記述して検知することができます。

Falco Rule が書けない場合は lsof や fuser を起点に特定することも可能です。

特に、Container ID から Pod ID を特定したり、Container ID から特定の PID を追跡する方法は理解しておいたが方が良いでしょう。

これらは暗記するよりも、プロセス管理やシステムコール追跡(strace)の仕組みを理解して、操作方法が身体に馴染むよう、実際に手を動かして練習を積むことが重要です。

Network Policy の検証

Network Policy は Pod 間通信を L3 / L4 レベルで制御する仕組みです。 デフォルトは Deny で、ホワイトリスト形式で許可する通信先を指定するのが基本になります。 通信したいものは全て追加する必要があり、それ以外は拒否されるので要注意です。

Network Policy 適用後の確認は ping でなく curl や wget を利用するようにしましょう。(ICMP は別の設定を入れないと応答してしまうので注意)

問題によっては Ingress / Egress のどちらでも実現可能なものが出てきますが、文脈から Network Policy が簡素化される構成方法を見極めることが重要です。

例えば、以下のような文言がある場合、ホワイトリスト形式をデフォルトとしている Network Policy では Ingress ポリシを書くのが良いでしょう。(Egress ポリシは複雑化する、または抜け漏れる可能性がある)

Blocks all other ingress traffic to the frontend pods

NetworkPolicy または CiliumNetworkPolicy のいずれかは 必ず出題される と言っても過言ではありません。

CiliumNetworkPolicy のドキュメントは別で用意されていますが、読みやすいとは言えず本番試験で検索していると大幅なタイムロスになります。

どのフィールドで何が制御できるのかはあらかた押さえておくようにしましょう。(ドキュメントを見なくても書けるようになっている状態がベスト)

特に CiliumNetworkPolicy の細かな挙動については熟知しておく必要があります。

以下のパターン 1 と 2 は似ていますが、挙動が異なります。

前者は受信側で拒否し、後者は送信側で送らないようにするポリシです。

文中に例えば以下のような表記があった場合、送信側で送らないようにする必要があるので後者を利用しなければなりません。

Create a Layer 3 policy named p1 that denies outgoing traffic from Pods with the label role=messenger to Pods with the label role=database.

逆に前者を適用してしまうと減点対象になるので注意が必要です。

Linux 標準コマンド

例えば、CIS Benchmarks に準拠していない設定を見つけ出して修正する問題や、Docker(CRI)の実行ユーザを変更する問題が出題されます。

大半の場合は、Config ファイルの所有権(Permissions)や権限(Mode)を修正しますが、中にはユーザやグループが用意されておらず、Linux の標準コマンドを用いて作成しなければならない場合もあります。

CKS の対策サイト

CKA / CKAD に受かっていればある程度 Kubernetes の基本的な操作やワークロードのデプロイ方法については理解していると思いますが、CKS では実際にそれらの操作の裏側でどのようなプロセスが走っているのか、脆弱性となり得る点は何なのかについても理解が必要です。

また、CKS では Linux の仕組み(ユーザ管理やファイルシステム)やコマンドについても理解している必要があります。 この点については CKS の試験勉強でキャッチアップするというより前提知識として知っている必要があります。

Linux の基本的な仕組みについては以下の本がお勧めです。(愛読書)

Linuxカーネル2.6解読室

詳細を見るCKS では CKA / CKAD の内容も登場します。 もし時間があれば CKA / CKAD 取得後、すぐに CKS の勉強を開始するとタイムパフォーマンスが良いかと思います。

私の場合は CKA / CKAD を取得後 CKS の勉強開始まで 1 ヶ月開けてしまいましたが、一旦基礎を学び直したことで CKS の本題に入るまで時間が掛かりました。 平日は 2〜3 時間程度、休日は 6〜8 時間程度で集中的にキャッチアップして約 1 ヶ月間継続的に勉強しました。

KodeKloud

- 出題範囲と試験で扱われる内容について一通りキャッチアップする

- 講義動画はかなり細かいのでどのソリューションで何ができるのかをざっくり理解する

- Mock Exam(模擬試験)が用意されているので、自力で解けるようになるまで反復する

- 基本的にはここのハンズオンを反復するのが有意義に感じた

Killercoda

- コミュニティ製の問題集

- 各ドメインに特化した問題をハンズオンで解ける

- 使用感は本番試験とおよそ同様

- 時間があれば受講することをお勧めする

- 個人的には KodeKloud を反復する方が有意義だと感じた

Killer Shell

- CKA / CKAD 同様に本番試験を受ける上で非常に重要な問題集となっている

- Exam 購入時点で 2 回分のシミュレーション試験を受験できる

- 試験 A / 試験 B と異なる問題セットが用意されている

- 試験 B は試験 A と比較して難しく設定されている印象(初見では一問解くのに 10〜15 分は掛かった)

- Killer Shell と本番試験の内容はほとんど似ているが全く同じ問題は出題されない

- Killer Shell は時間内に全て解き切れるまで反復する(9 割以上を安定して解けるようになってから本番に臨むのが理想)

KCNA:Kubernetes and Cloud Native Associate

KCNA はクラウドネイティブ技術の基礎知識を問う認定資格です。 CKA / CKAD / CKS のような実技試験ではないため、コマンド操作よりも「用語の定義」「アーキテクチャの役割」「CNCF エコシステム」「Kubernetes のコンポーネント理解およびベストプラクティス」を正しく理解しているかが問われます。

| 項目 | 内容 |

|---|---|

| 試験時間 | 90 分 |

| 試験形式 | 多肢選択式(Multiple Choice Exam) |

| 問題数 | 60 問 |

| 合格ライン | 75% |

- 試験範囲:Domains & Competencies | KCNA

- 本番試験中に閲覧可能なドキュメント:無し

筆者のスコア:

KCNA 試験の所感

KCNA は CKA / CKAD / CKS とは異なり、多肢選択式の問題形式で、Kubernetes だけでなくクラウドネイティブエコシステム全体の広い知識が問われます。

基本情報

試験時間は 90 分で 60 問が出題され、合格ラインは 75% 以上(45 問以上の正解)です。 試験ツールには Certiverse というプラットフォームが採用されており、PSI Bridge Secure Browser に内蔵される形で動作します。

出題傾向と難易度

出題範囲は 公式サイト に記載されている通りですが、Kubernetes 運用の基本からベストプラクティス、Control-Plane / Data-Plane コンポーネントの役割、CNCF プロジェクトの活用メリット等、多岐にわたります。

私は KCNA 受験時点で CKA / CKAD を学習済みだったため対策無しでも合格できるだろうと高を括っていましたが、実際にはかなり細かい知識まで問われ、試験中に焦ることがありました。

Google Cloud 認定試験との違い

Google Cloud 認定試験等の他のベンダ試験と比較すると、「明らかに誤りである選択肢」が少なく、どれも正解に見えるような選択肢が並んでいる ことが特徴です。 全ての選択肢が技術的には間違いではないものの、その中で「最も適切なベストプラクティス」や「クラウドネイティブの設計思想に合致するもの」を選ぶ必要があります。 そのため、単なる用語の暗記ではなく、背景にある原理や設計思想を深く理解しておくことが求められます。

KCNA の対策サイト

Udemy 等で公開されている問題集もありますが、Linux Foundation の試験はアップデートが頻繁に行われるため、古い問題の丸暗記では太刀打ちできません。 予備知識がない状態でいきなり KCNA を受けると、表面的な暗記に頼りがちになり苦戦する可能性があります。

個人的なおすすめは、先に CKA や CKAD で実践的なスキルを身につけ、Kubernetes の仕組みを深く理解した上で KCNA に挑戦するルートです。 その方が結果的にスムーズに合格できると思います。

KCSA:Kubernetes and Cloud Native Security Associate

KCSA はコンテナセキュリティ、Kubernetes のセキュリティ機能等のクラウドネイティブエコシステムのセキュリティ基礎知識を問う認定資格で、KCNA 同様に多肢選択式の試験形式となっています。 体感では Kubernetes に直結する問題が 3〜4 割、残りはセキュリティ全般に関する問題が出題される印象でした。

| 項目 | 内容 |

|---|---|

| 試験時間 | 90 分 |

| 試験形式 | 多肢選択式(Multiple Choice Exam) |

| 問題数 | 60 問 |

| 合格ライン | 75% |

- 試験範囲:Domains & Competencies | KCSA

- 本番試験中に閲覧可能なドキュメント:無し

筆者のスコア:

KCSA 試験の所感

英語受験

2026 年 2 月時点で KCSA には日本語試験が存在しません。 全て英語で受験する必要があります。

そのため、単にセキュリティ用語(STRIDE / CIS Benchmarks / NIST 等)を覚えるだけでなく、英語の長文問題を素早く読み解くリーディング力が求められます。 事前の学習段階から英語の専門用語に慣れておくことが重要です。

問題の難易度と傾向

模擬試験では見たこともないような長文の問題が出題され、状況把握に時間が掛かりました。 選択肢も単純な正誤判定ではなく 2 つまでは絞り込めるものの、そこから文脈に沿ったベストプラクティスはどちらかを判断させるような、深い理解を問う問題構成になっています。

時間管理の戦略

試験時間は 90 分で 60 問と、1 問あたりに費やせる時間は 90 秒しかありません。 英語の長文読解に時間を取られるため、考え込むとあっという間に時間が足りなくなります。 分からない問題はとりあえず解答してフラグを付け、まずは全問解き切ることを最優先にするのが良いと思います。

KCSA の対策サイト

前提として KCSA の試験内容を網羅的にカバーしている対策サイトは現時点で存在しないと思っておいた方が良いです。 私は KodeKloud のスタンダードプランを契約していたため以下コースの解説動画を一通り視聴し、CKS 認定取得から 2 日後に KCSA を受験しました。

CKS 認定保持者であれば、セキュリティプラクティスについてある程度の知識を持っていると思いますが、追加で以下のガイドラインは押さえておいた方が良いでしょう。

4C's of Cloud Native Security

クラウドネイティブセキュリティにおける最も重要な概念です。 セキュリティは単一の対策ではなく層(Layer)として考えます。

- Cloud

- インフラ層

- 例:DC の物理セキュリティ、ネットワーク設定、IAM(AWS / GCP 等の権限管理)

- 土台となるここが脆弱だと、上の層でいくら対策しても無駄になる

- 合わせて責任共有モデル(Shared Responsibility Model)も理解しておくと良い

- Cluster

- Kubernetes 自体の堅牢化

- 例:RBAC による権限分掌、NetworkPolicy による通信制御、API Server の保護、ETCD の暗号化

- CIS Benchmarks もこの層に関連する

- Container

- コンテナイメージの脆弱性検出

- 例:不要な特権(Privileged)の削除、ランタイム時の監視、イメージの署名(Sigstore / Cosign)がここに含まれる

- イメージを最小化する(Distroless の利用)ことの意義等も問われる

- Code

- アプリケーション自身の脆弱性対応、静的解析(SAST)、動的解析(DAST)、依存ライブラリの管理(Dependency Scanning)

- 例:SQL インジェクション対策がここに含まれる

セキュリティコンプライアンスとガイドライン

各ガイドラインが「何のデータを守るためのものか」「法的拘束力はあるか」を整理して覚えておく必要があります。

- PCI DSS:Payment Card Industry Data Security Standard

- クレジットカード情報の保護を目的としており契約上の拘束力がある

- HIPAA:Health Insurance Portability and Accountability Act

- 医療・健康情報の保護を目的とした米国法であり、法的拘束力がある

- GDPR:General Data Protection Regulation

- EU 圏内の個人情報保護を目的とした EU 法であり、法的拘束力がある

- NIST:National Institute of Standards and Technology

- セキュリティ全般の指針を示すもので、法的拘束力は無い

脅威モデリングとフレームワーク

攻撃者の視点やシステムの脆弱性を体系化するためのフレームワークや、それを守るソリューションについて理解しておく必要があります。

- OWASP:Open Worldwide Application Security Project

- Web アプリケーションのセキュリティ向上を目的とした非営利団体

- 脆弱性の分類(OWASP Top Ten)が有名

- MITRE ATT&CK

- 実際のサイバー攻撃事例に基づいた戦術(Tactics)と技術(Techniques)を体系化したナレッジベース

- CWPP:Cloud Workload Protection Platform

- IaaS、コンテナ、サーバレスといったクラウド上で稼働するワークロードを保護するソリューション

STRIDE モデルの詳細

STRIDE は 6 つの脅威カテゴリの頭文字を取ったものです。 それぞれの脅威に対して有効な対策をマッピングできるようにしておくことが重要です。

- Spoofing(なりすまし): MFA(多要素認証)、mTLS、認証強化

- Tampering(改竄):ハッシュ検証、デジタル署名、ReadOnly 設定

- Repudiation(否認):監査ログの保全、改竄防止措置

- Information Disclosure(情報漏洩):TLS による通信暗号化、データ暗号化

- Denial of Service(サービス拒否):レートリミット、オートスケール

- Elevation of Privilege(最小権限):RBAC、Pod Security

その他の重要トピック

- Admission Controller

- ValidatingAdmissionWebhook:リクエスト内容を検証して許可 / 拒否する

- 例:OPA Gatekeeper

- MutatingAdmissionWebhook:リクエスト内容を書き換えてデフォルト値を Injection する

- 例:Istio Sidecar Injection

- ValidatingAdmissionWebhook:リクエスト内容を検証して許可 / 拒否する

- Runtime Security(Falco)

- システムコールを監視して異常検知を行うツール

- Falco Rule の Condition 記述(穴埋め)形式で出題されることがある

Kubestronaut 認定後の流れ

5 つの資格をすべて取得すると、数日以内に CNCF から "Welcome to the Kubestronaut program!" という案内メールが届きます。

週次で試験記録が自動的にチェックされ、要件を満たした候補者のリストを作成するようになっているみたいです。 自分の場合は最後の認定試験に合格してから、およそ 1 週間後にメールが届きました。

Early each week, the program automatically checks recent exam records and compiles a list of newly eligible candidates.

認定後に対応すべき項目は以下の通りです。

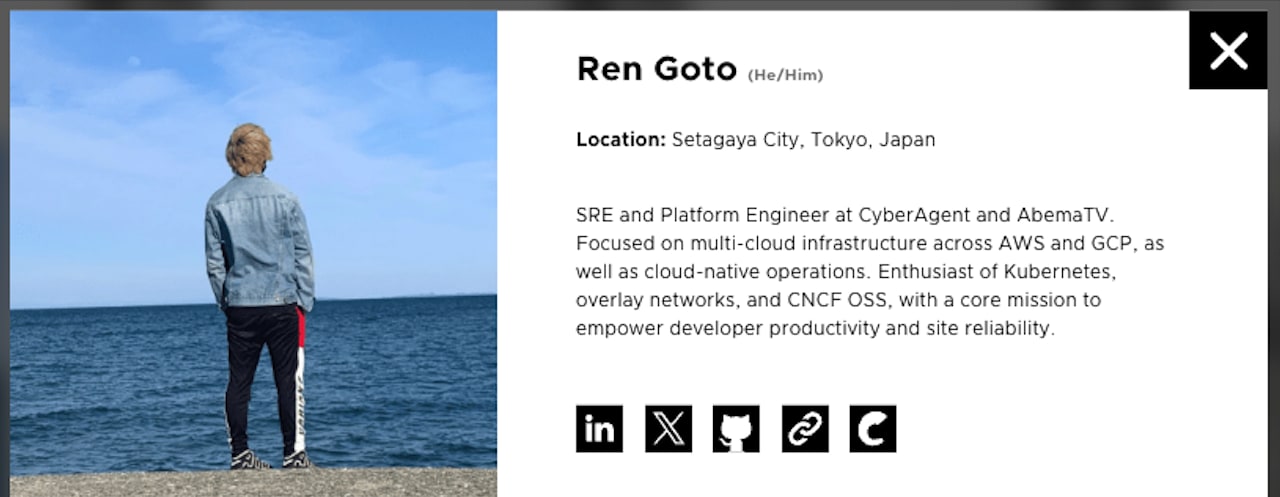

Kubestronaut ディレクトリへの登録

メールには Kubestronaut ディレクトリ に登録するための Google フォームが記載されています。 フォームは受験時に登録した Google アカウントのメールアドレスからのみアクセスが可能です。

ここで Kubestronaut ディレクトリに表示するプロフィール等を登録します。

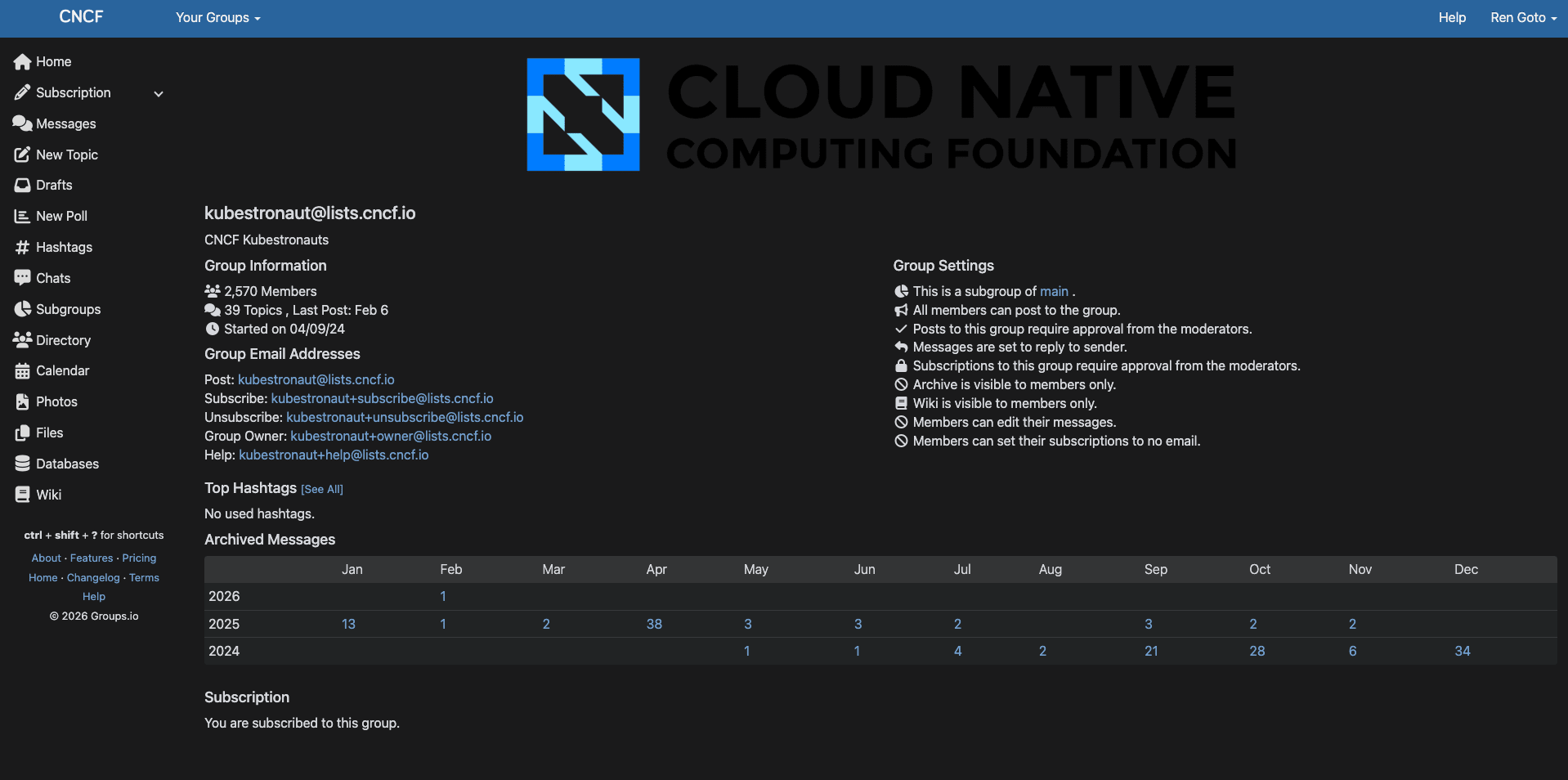

Kubestronaut グループ(メーリングリスト)への参加が完了すると、ディレクトリにプロフィールが公開されます。

また、コミュニティに参加するとメンバー限定のお知らせや、CNCF 関連イベント情報等を受け取ることができます。

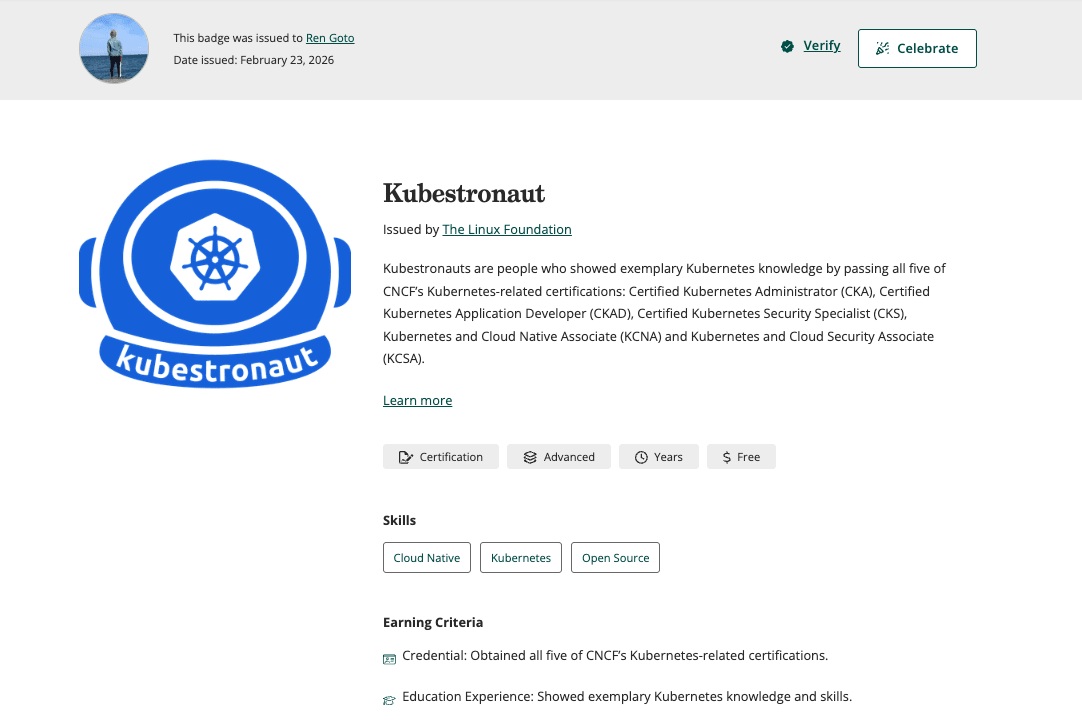

デジタルバッジの受領

提出タイミングにもよりますが、フォーム送信後、通常は翌週月曜日に Credly からデジタルバッジが付与されます。 これを受け取ることで正式な Kubestronaut であることの証明になります。(※ Kubestronaut の PDF 証明書は存在しない)

Kubestronaut 称号が正式に付与されるまでに、最後の認定試験に合格してからトータル 2 週間程度 掛かります。

公式 Slack への参加

CNCF Slack 内に用意された専用チャンネルに参加できます。

#kubestronaut-program:一般公開チャンネル#cncf-kubestronauts:フォーム提出後、数日以内に招待されるプライベートチャンネル(Kubestronaut のみが入場できる)

特製ジャケットの申請

Kubestronaut 最大の特典でもある特製ジャケットを受け取ることができます。

- 申請方法:登録フォームに住所とサイズを入力

- サイズ選択:US サイズのため日本サイズより一回り大きめです(メールに添付されているサイズチャートを事前によく確認すること)

認定試験割引とイベント特典

フォームの回答完了後、数日以内に 5 つの CNCF 認定試験割引コードがメールで送られてきます。

また、Kubestronaut になるとイベント特典として KubeCon や KubeDay の割引を受けられる場合があります。 こちらは自動付与ではないため、必要に応じてプログラムリードへ個別にリクエストする必要があります。

認定試験を通じて

Kubestronaut を目指す中で得た学びや、挑戦を通じて実感した効果について振り返ってみます。

Kubestronaut を目指すきっかけ

Kubestronaut への挑戦を決めたきっかけは、KubeCon + CloudNativeCon をはじめとする技術カンファレンスでの出会いでした。

会場で交流した Kubernetes のエキスパートを通じて、この称号が社内外問わず強力なプレゼンスを発揮することを肌で感じたからです。 自身の技術力を磨き上げることはもちろん、エンジニアとしての市場価値や存在感を高めたいという思いから Kubestronaut を目指すことにしました。

認定資格を取得することのメリット

体系的な知識の習得

普段の業務では特定の機能しか触らないことも多いですが、試験勉強を通じて ETCD / Admission Controller といった Control-Plane 側のリソースや Pod Security / Runtime Security といった Data-Plane セキュリティ等、Kubernetes の広範な機能を包括して学ぶ機会になります。

トラブルシューティング力

特に CKA / CKS の実技試験対策を通じて、「ログを見る」「設定を確認する」「修正して再起動する」というデバッグの基本動作が身体に染み付きます。 これは実務の障害対応でもそのまま活きるスキルになってくると思います。

コミュニティでの信頼

Kubestronaut という称号は、まだ世界でも所持者が少ないため、エンジニアとしてのプレゼンス向上に繋がります。 イベントやミートアップでの自己紹介でも強力なアイスブレイクになるので、ネットワーキングの意味でも大いに役立つと思います。

取り組んで感じたこと

Kubernetes の理解が深まった

試験を通じて、当然ながら Kubernetes の技術的な理解が深まりました。 特に CKA / CKAD / CKS は実技試験ということもあり、実際に Kubernetes クラスタを操作しながら問題を解決します。

例えば、「API サーバが動作していないクラスタの原因を調査し、復旧させよ」といった問題では、Control-Plane のログを確認し、マニフェストファイルを修正するといった実践的なスキルが求められます。 実技試験では公式ドキュメントを参照できるため、具体的なコマンドを丸暗記する必要はありませんが、解決のために何が必要かを考え、素早くドキュメントを見つけるスキルが養われました。

ノリから本質へ

自分は Kubernetes の仕組みについてある程度の理解はありましたが、普段の業務ではほとんどがテンプレート化されたマニフェストを用いてパラメタを変更する程度の操作で完結することが大半です。

また、デプロイ自体も直接コマンドを叩く機会は少なく、ほとんどは CD ツールに頼るため kubectl も基本的なものしか使っていませんでした。

認定試験では、マニフェストひとつ取ってもどういうフィールドが何を制御しているのか、どのようなオプションがあるのかを理解していないと解けない問題が多く出題されます。 今回の学習を機に、機能や仕組みを網羅的に理解したり、今まで抽象化されていて曖昧だった箇所に対する具体的な理解を得られたりしたのが何よりの収穫だったと実感しています。

実務に役立つ知識が増えた

最近では GKE や EKS といったマネージド Kubernetes を利用することが多く、Control-Plane の管理はベンダ任せになりがちでしたが、Kubernetes の仕組みを深く理解したことで、クラウド側で何が管理されているか、自分たちは何を把握すべきかを意識できるようになりました。

クラウドネイティブ関連の OSS ツールに関する知識が増えた

CKS や KCSA では Cilium、Falco、Bom や Trivy といった OSS ツールに関する知識も求められます。 業務で使用経験がなくても、試験勉強を通じてこれらのツールの役割や使い方を理解することで、セキュリティ強化のための引き出しを増やすことができたと思います。

まとめ

Kubestronaut への挑戦を通じて、Kubernetes エコシステムに対する理解度は向上しました。 5 つの試験それぞれの対策を通じて、普段の業務では触れる機会の少なかった機能や、ブラックボックスのまま利用していた仕組みについて、改めて体系的に知識を整理する良い機会となりました。 これまで個別に理解していた知識が、体系的な学習を通じて Kubernetes の構造として捉えられるようになったと感じています。

資格取得はあくまで学習の通過点に過ぎませんが、自身のスキルセットを客観的に棚卸しし、学習のモチベーションを維持するためのマイルストーンとして非常に有効でした。 Kubernetes のエコシステムは日々進化しているため、資格取得だけで満足することなく、今後も継続的にキャッチアップを続けていきたいと思います。

Kubernetes 認定資格に挑戦する方、Kubestronaut を目指す方の一助になれば幸いです。