仮想 IPv4 アドレスを想定した CYPHONIC アダプタの設計と基礎評価

埋め込みコード

iframe

<iframe src="https://www.ren510.dev/slides/embed/cds2022/" title="仮想 IPv4 アドレスを想定した CYPHONIC アダプタの設計と基礎評価" width="100%" style="aspect-ratio:1.778" frameborder="0" allow="clipboard-write" allowfullscreen></iframe>script タグ

<script defer class="ren510-slide-embed" data-slug="cds2022" data-ratio="1.7777777777777777" src="https://www.ren510.dev/static/slides/embed.js"></script>🤖 AI による要約 ✨

- P.1 — タイトルスライド。IPSJ CDS 研究会での発表。仮想 IPv4 アドレスを想定した CYPHONIC アダプタの設計と基礎評価。

- P.2 — 目次。インターネット利用形態とセキュリティ、セキュリティ対策の課題、CYPHONIC の概要、研究目的、提案アダプタの構成。

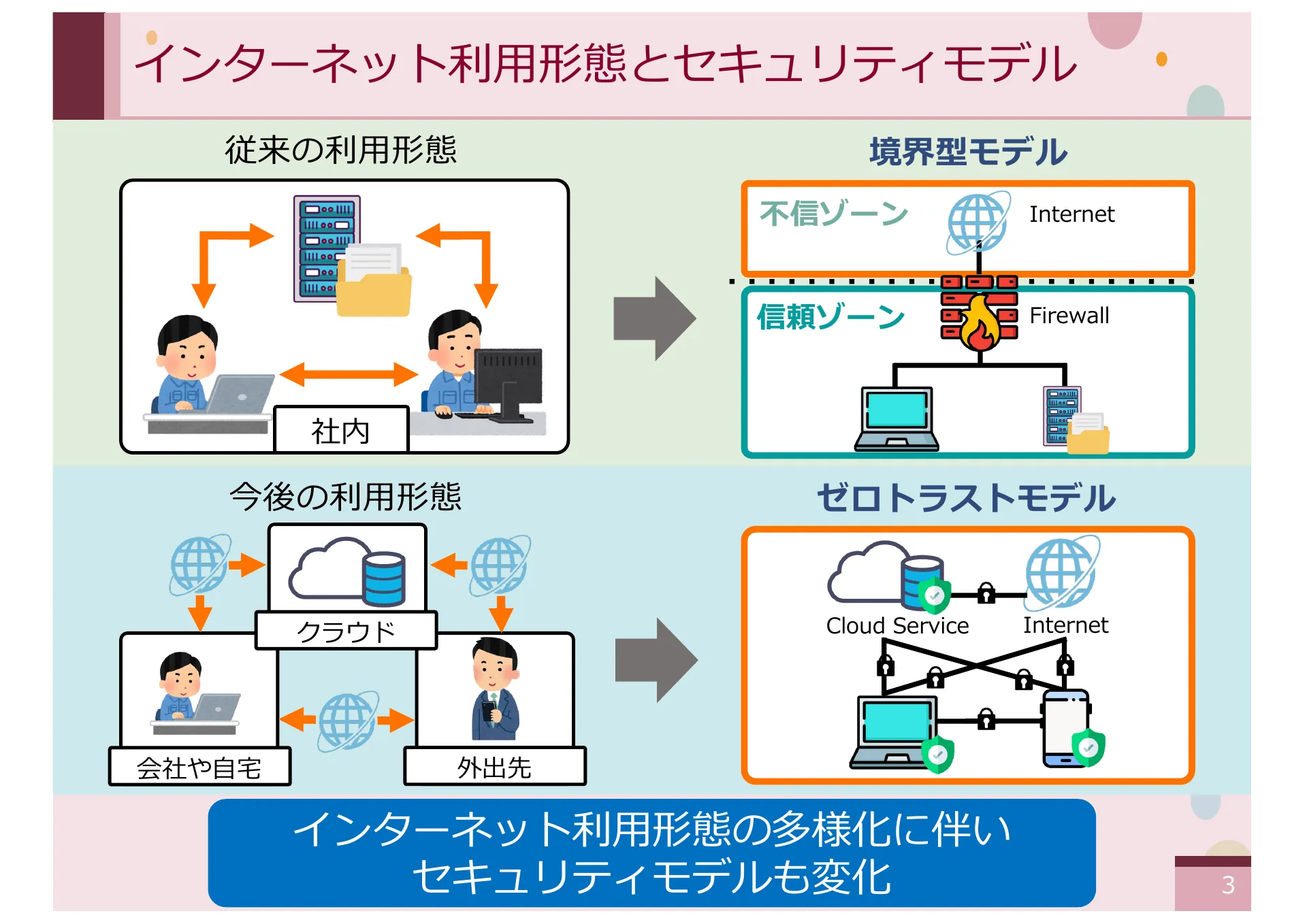

- P.3 — インターネット利用形態とセキュリティモデル。従来の境界型モデルからゼロトラストモデルへの変遷。

- P.4 — 現代のセキュリティ。ゼロトラストをはじめとした端末間のセキュア通信への着目。

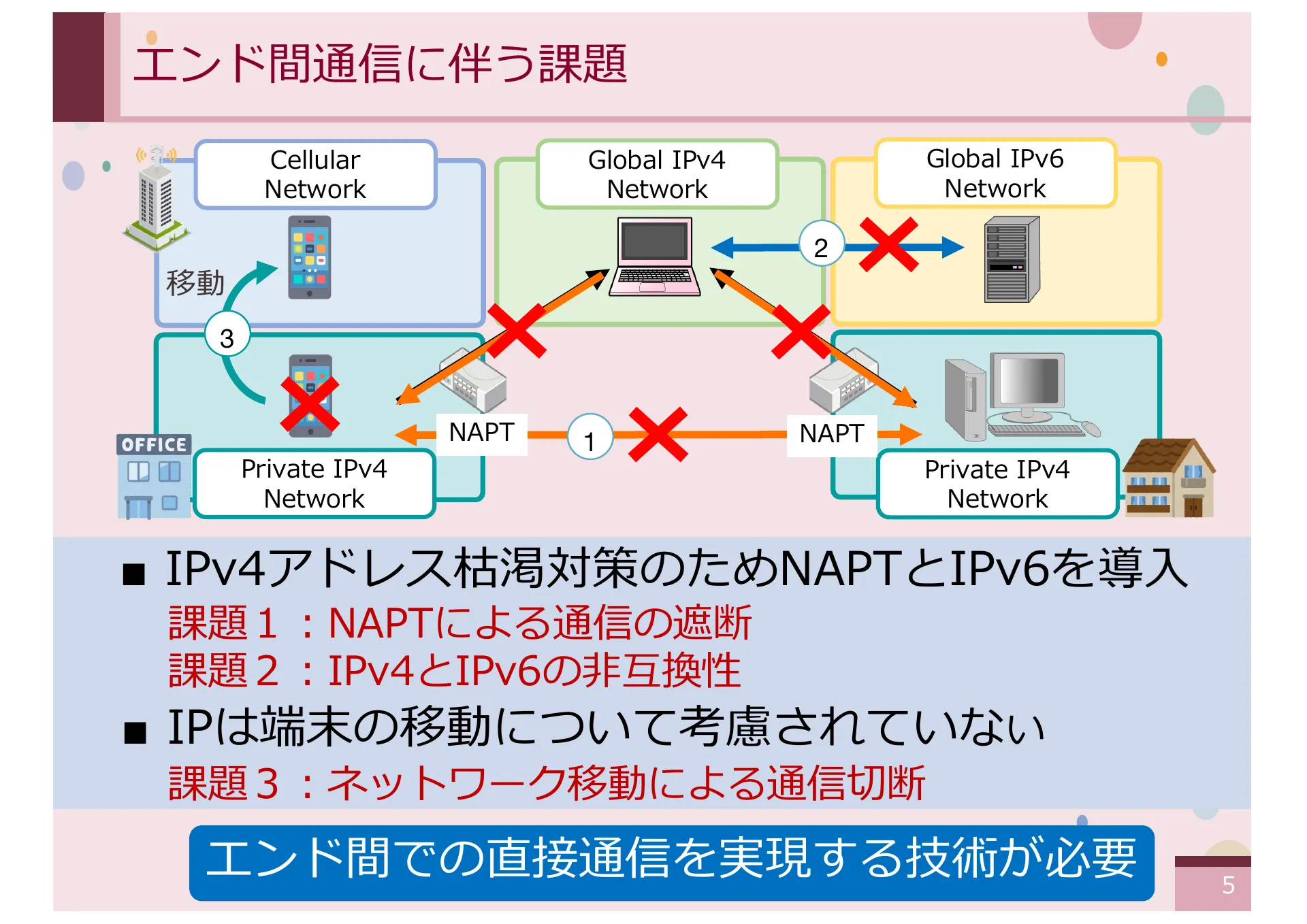

- P.5 — エンド間通信に伴う課題。NAPT 越え、IPv4-IPv6 非互換、端末移動時の通信断の3つの課題。

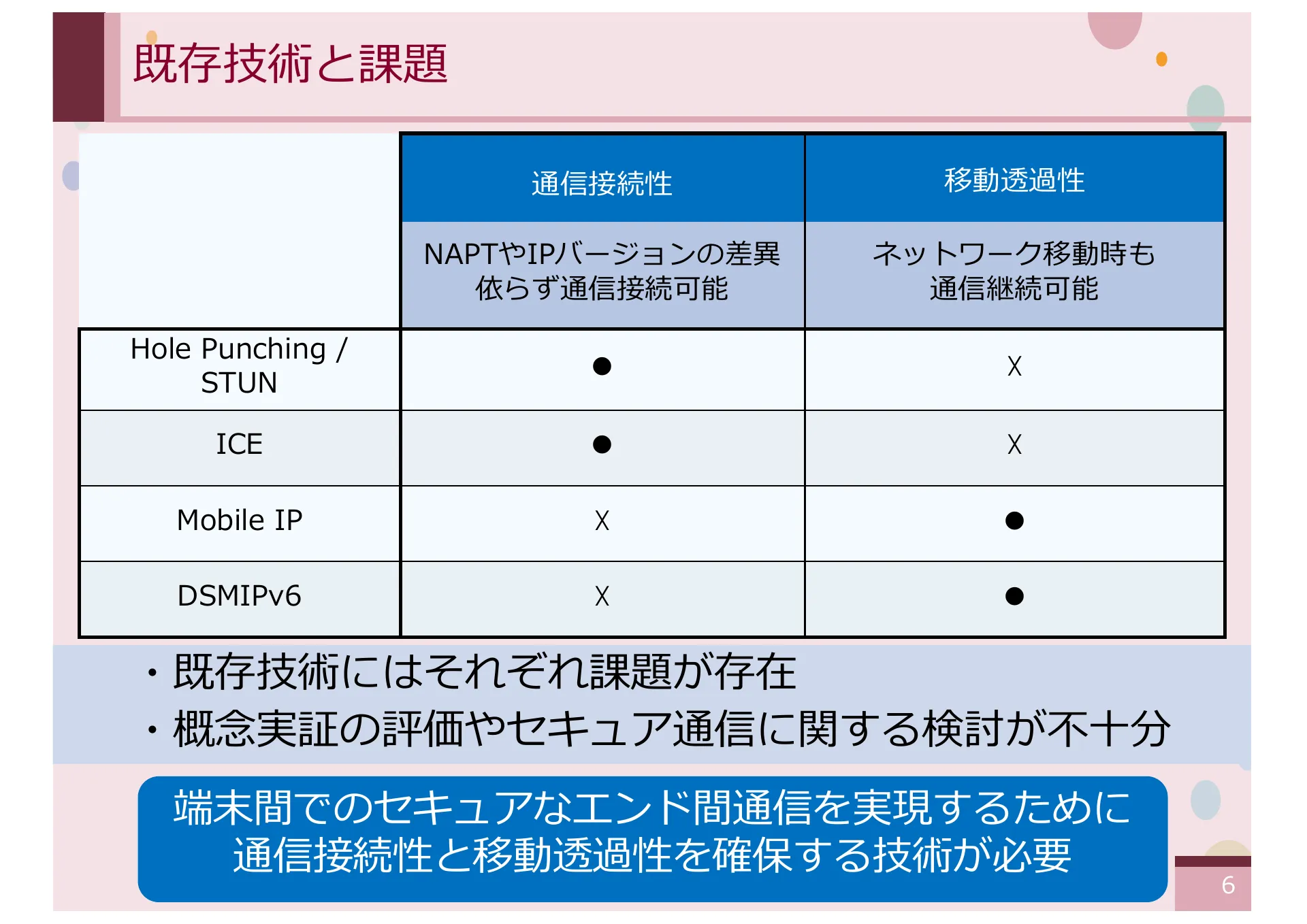

- P.6 — 既存技術と課題の比較。Hole Punching、ICE 等の通信接続性と移動透過性の対応状況。

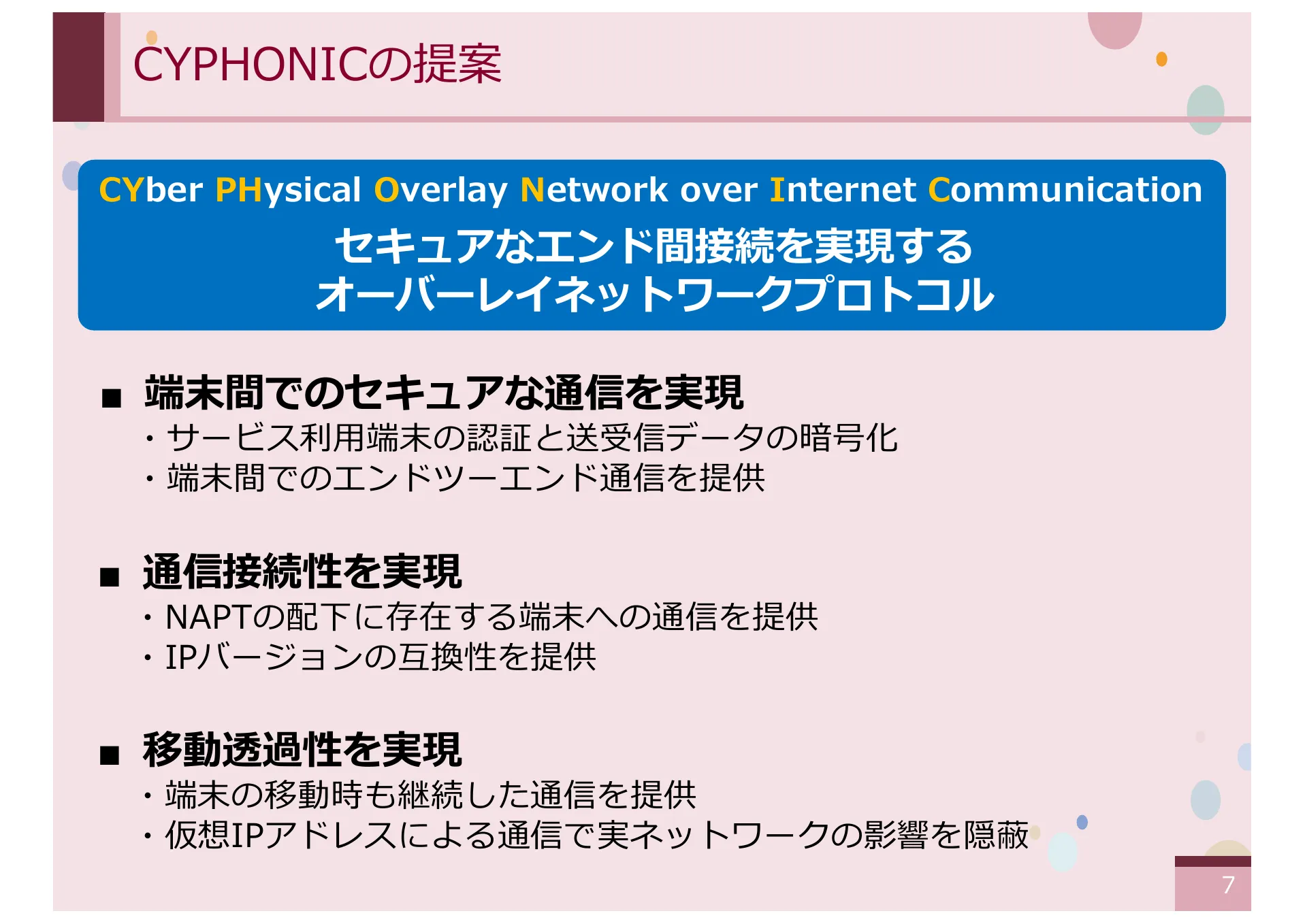

- P.7 — CYPHONIC の提案。セキュアなエンド間接続を実現するオーバーレイネットワークプロトコル。

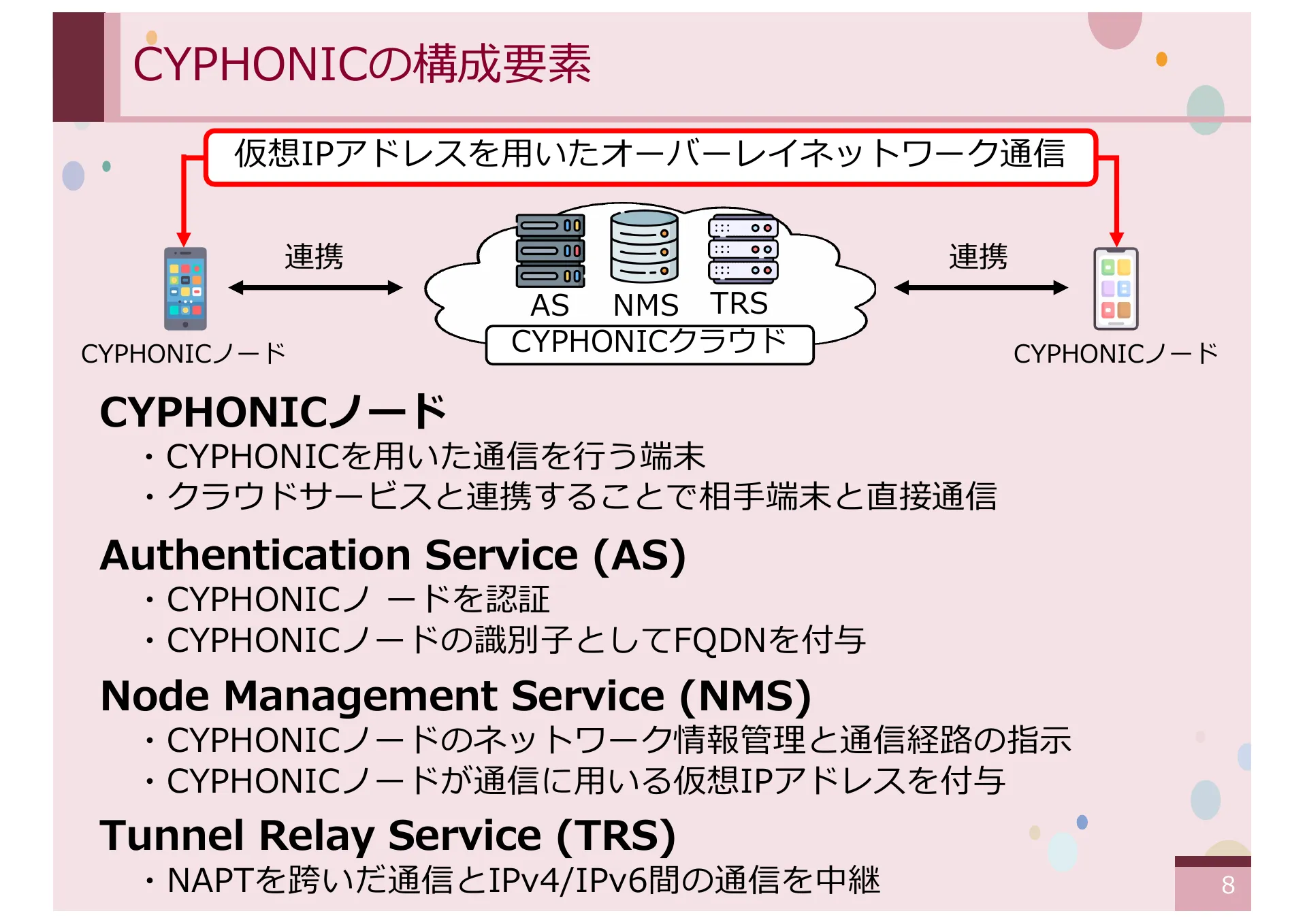

- P.8 — CYPHONIC の構成要素。仮想 IP アドレスを用いた通信と AS・NMS・TRS の各クラウドサービス。

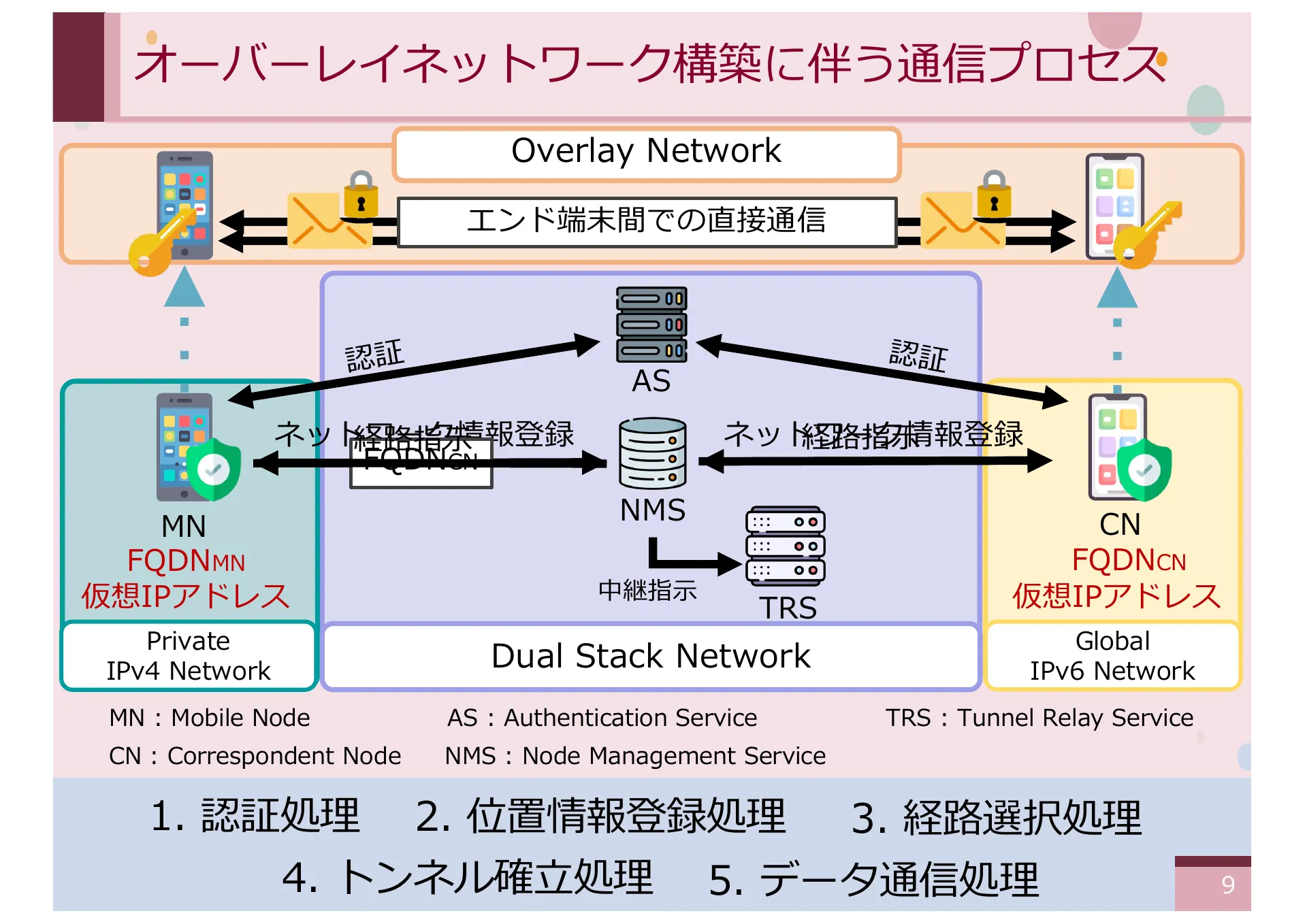

- P.9 — オーバーレイネットワーク構築に伴う通信プロセス。認証、ネットワーク情報登録、経路指示、暗号鍵交換の流れ。

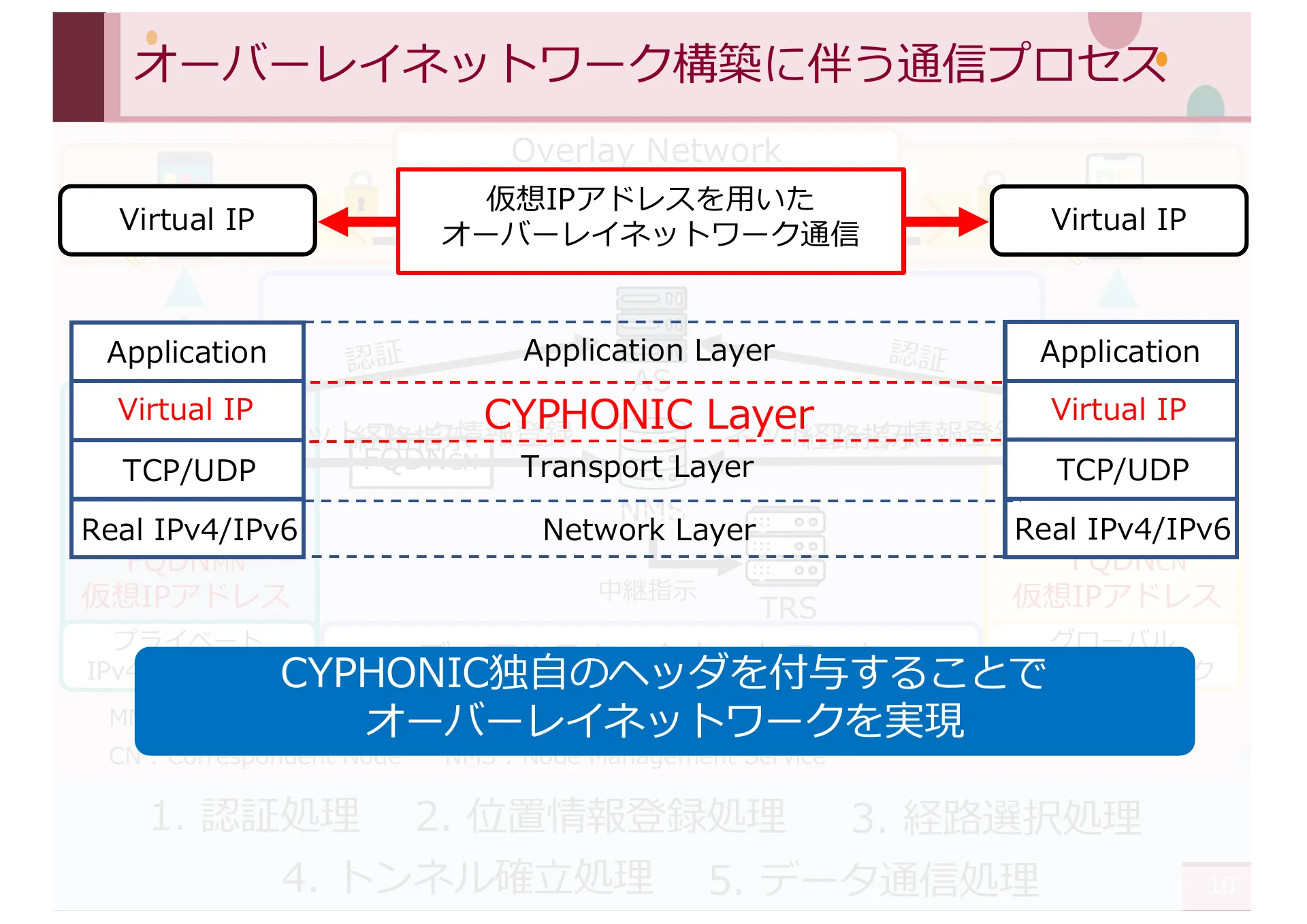

- P.10 — オーバーレイネットワーク構築の通信プロセス(レイヤ構成)。Application Layer と CYPHONIC Layer の関係。

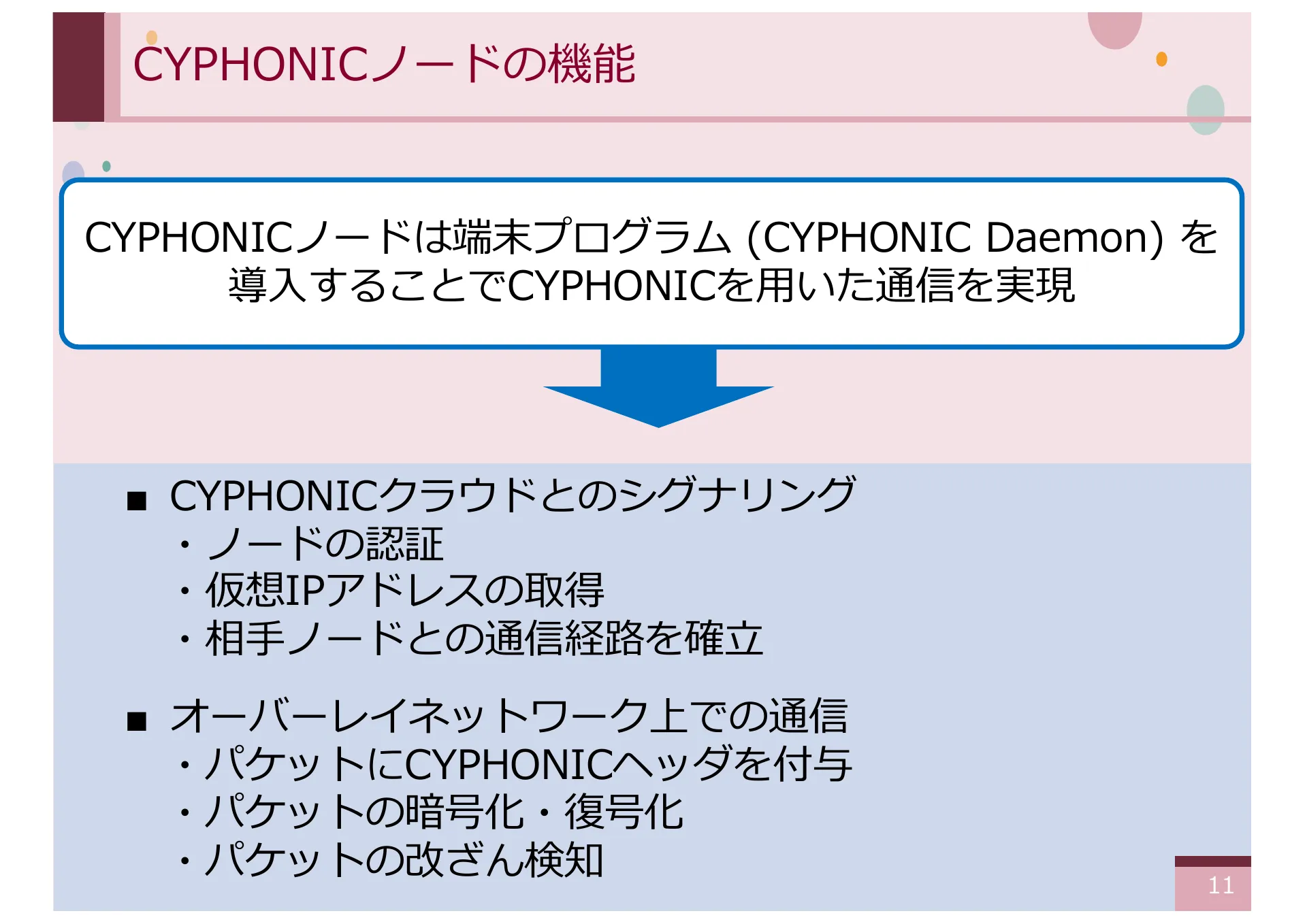

- P.11 — CYPHONIC ノードの機能。CYPHONIC Daemon によるクラウドとのシグナリングとパケット処理。

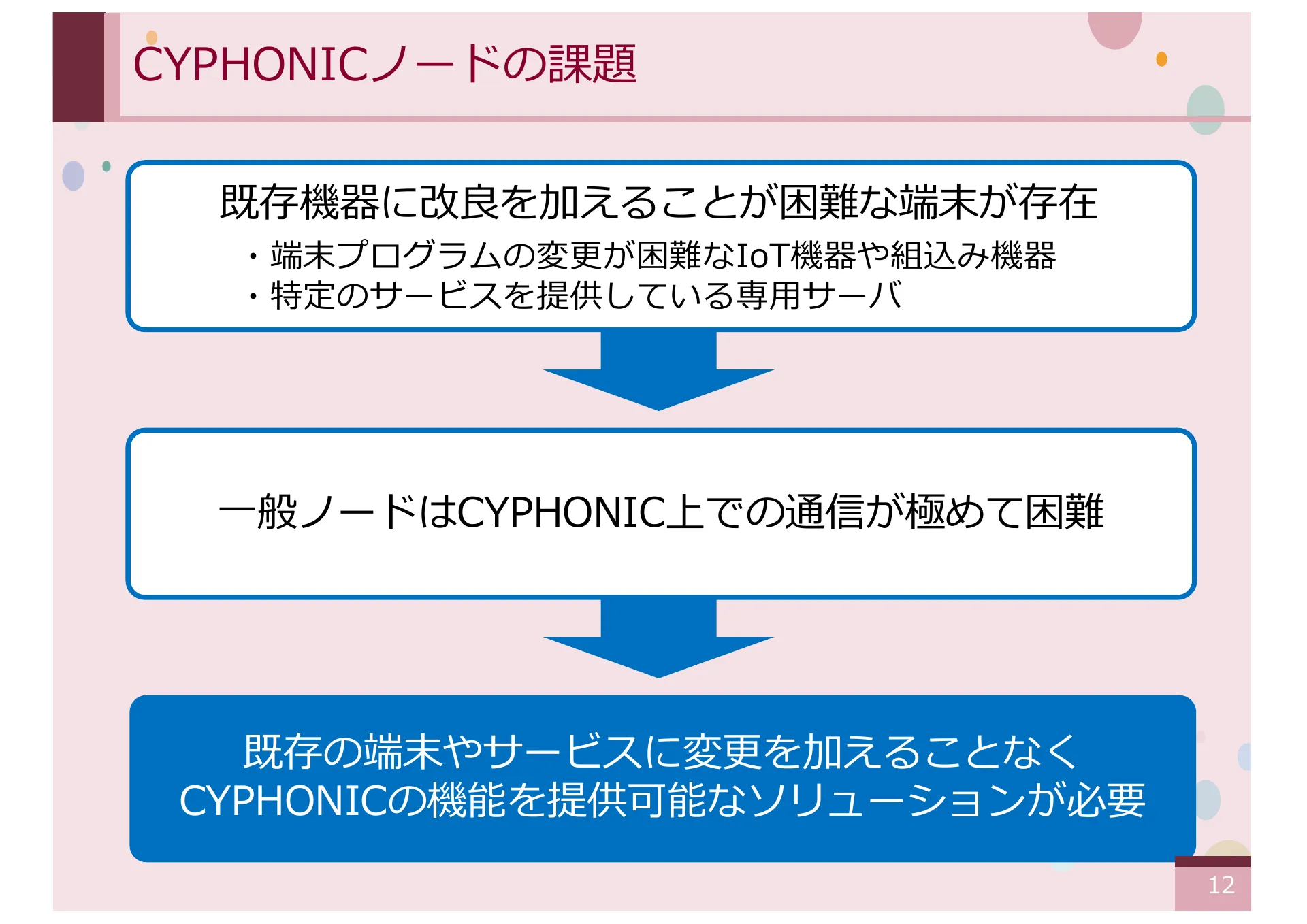

- P.12 — CYPHONIC ノードの課題。IoT 機器や専用サーバなど、端末プログラムの導入が困難な一般ノードの存在。

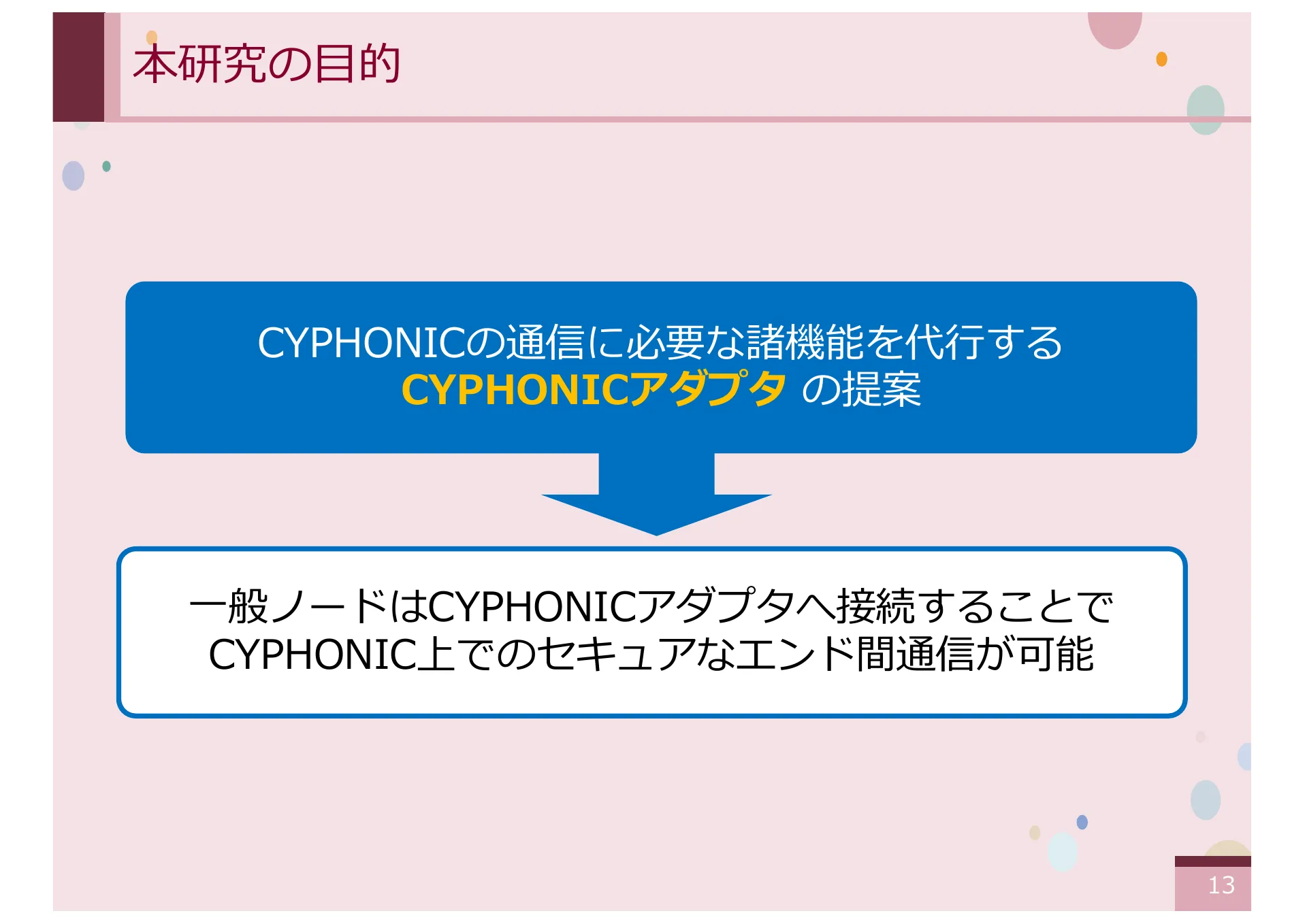

- P.13 — 研究目的。CYPHONIC の通信機能を代行する CYPHONIC アダプタの提案。

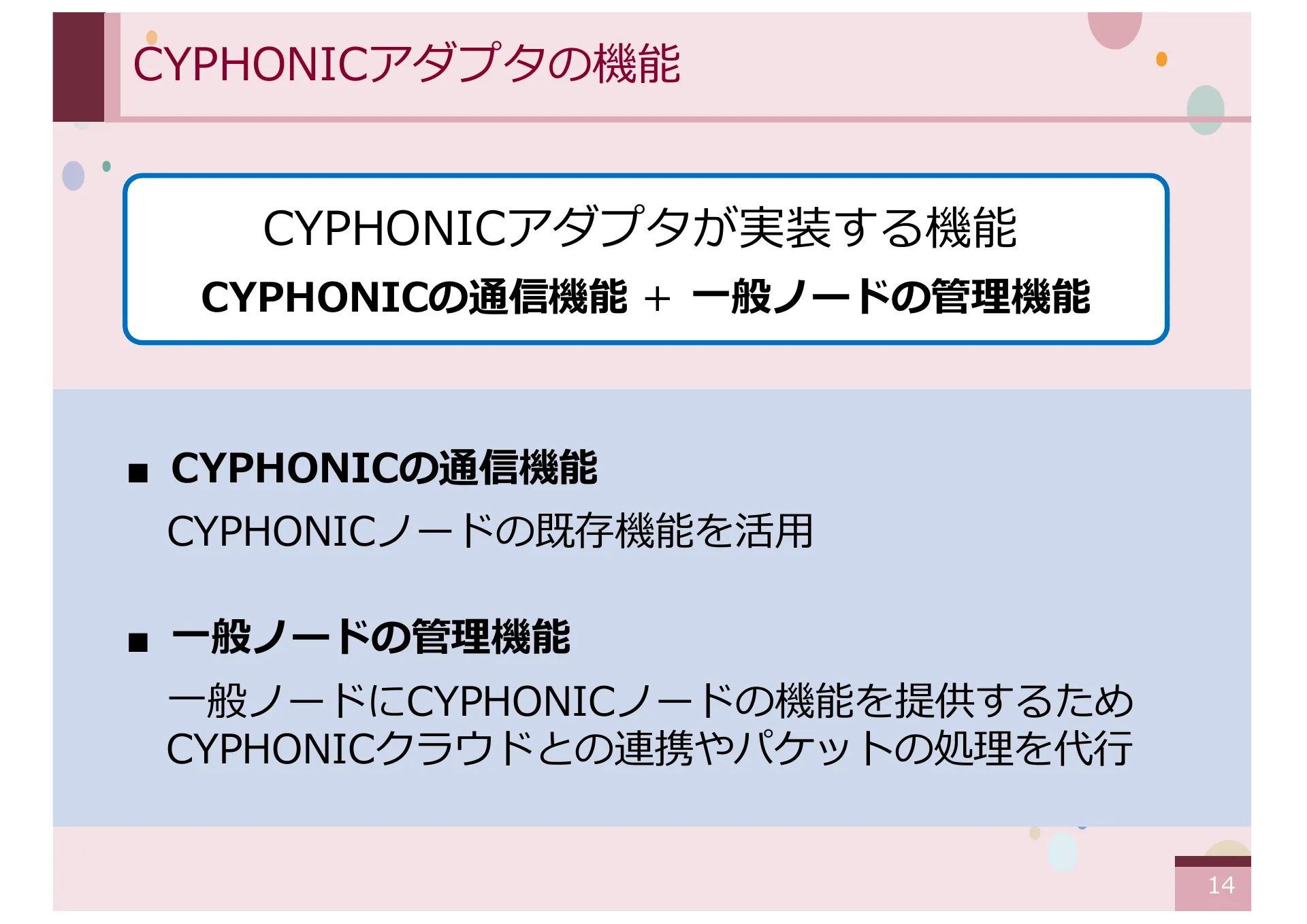

- P.14 — CYPHONIC アダプタの機能。CYPHONIC の通信機能と一般ノードの管理機能の2つの柱。

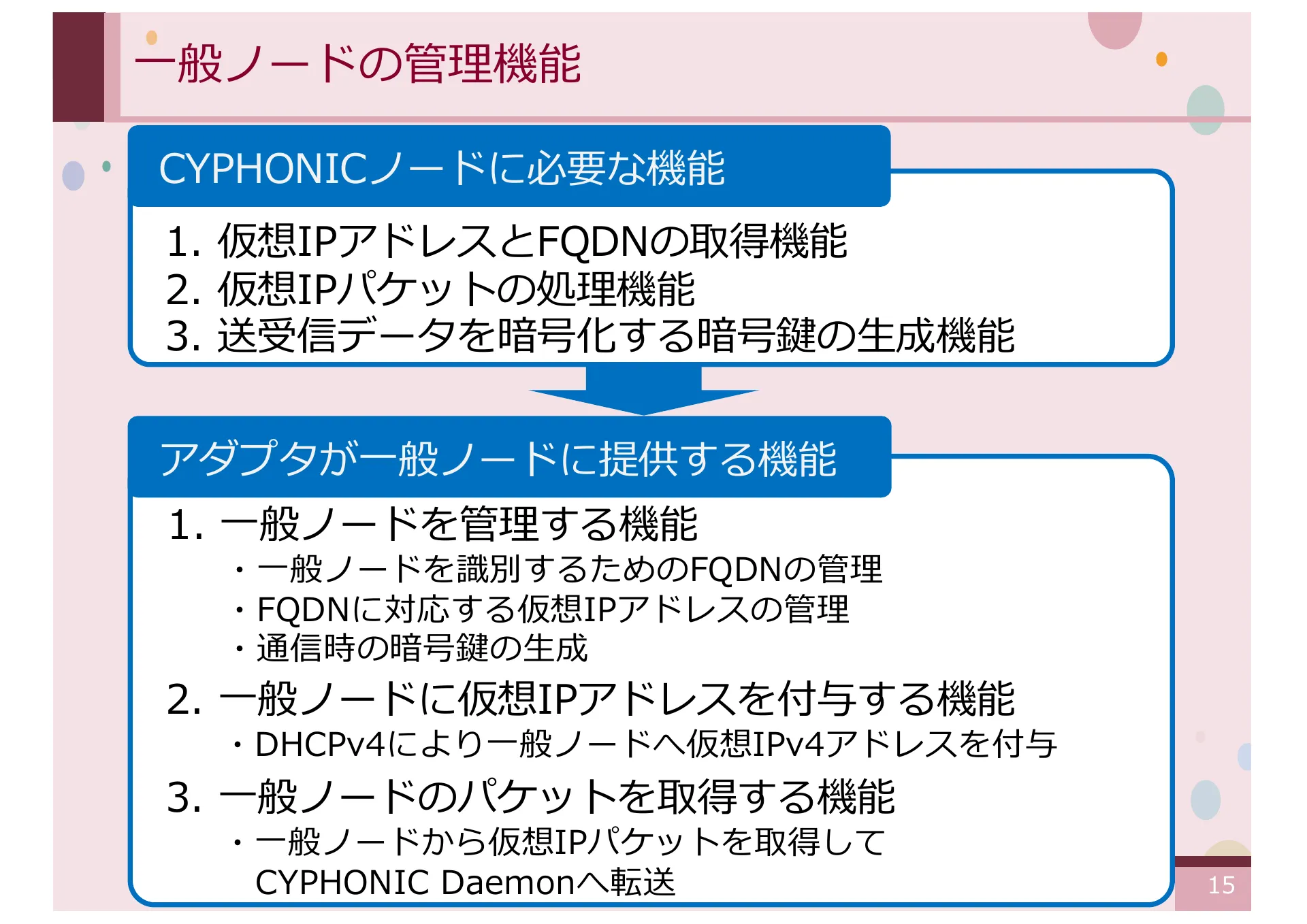

- P.15 — 一般ノードの管理機能。仮想 IP・FQDN の管理、仮想 IP パケット処理、暗号鍵生成の各機能。

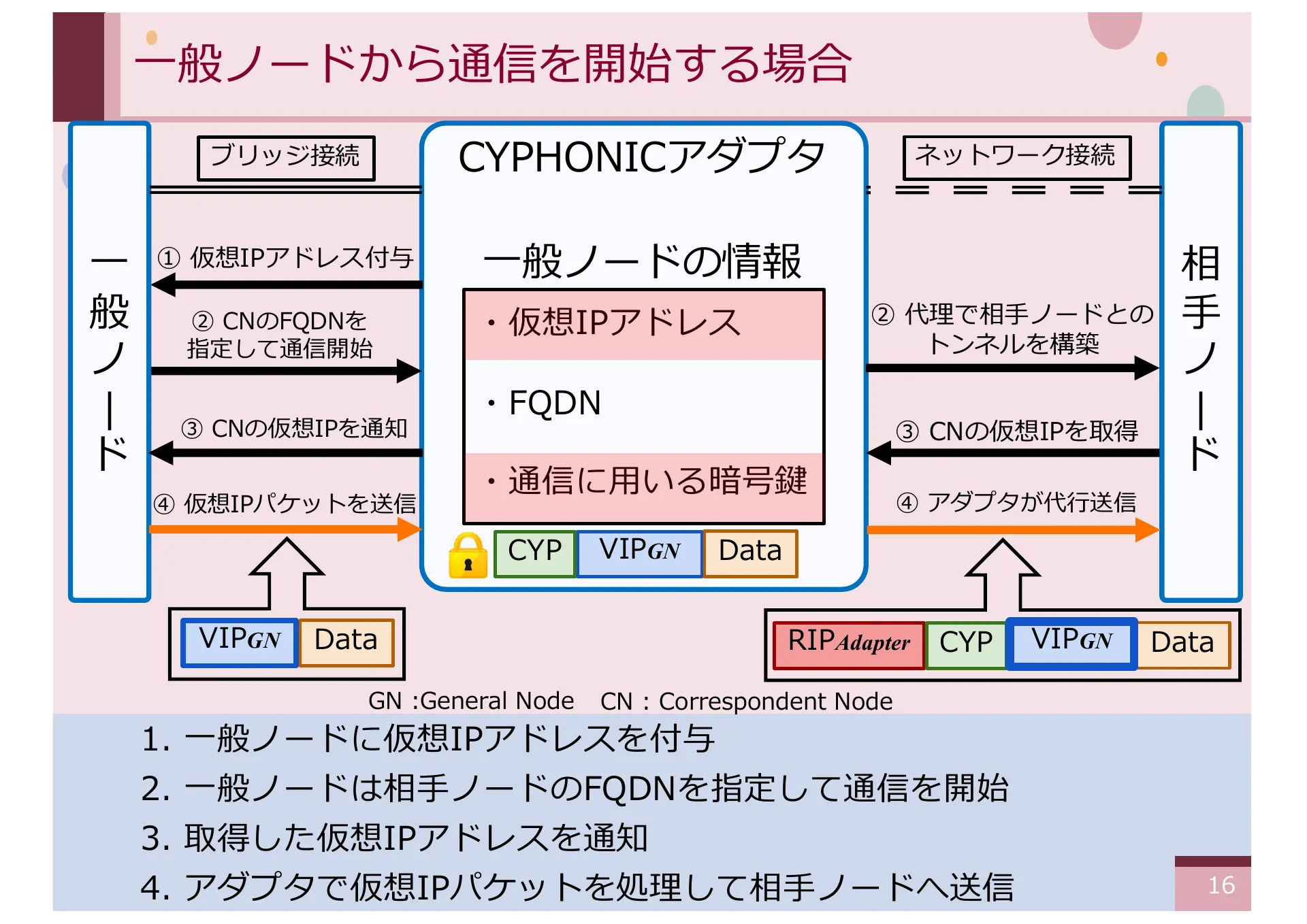

- P.16 — 一般ノードから通信を開始する場合のシーケンス。仮想 IP 付与、FQDN 指定、代理トンネル構築の流れ。

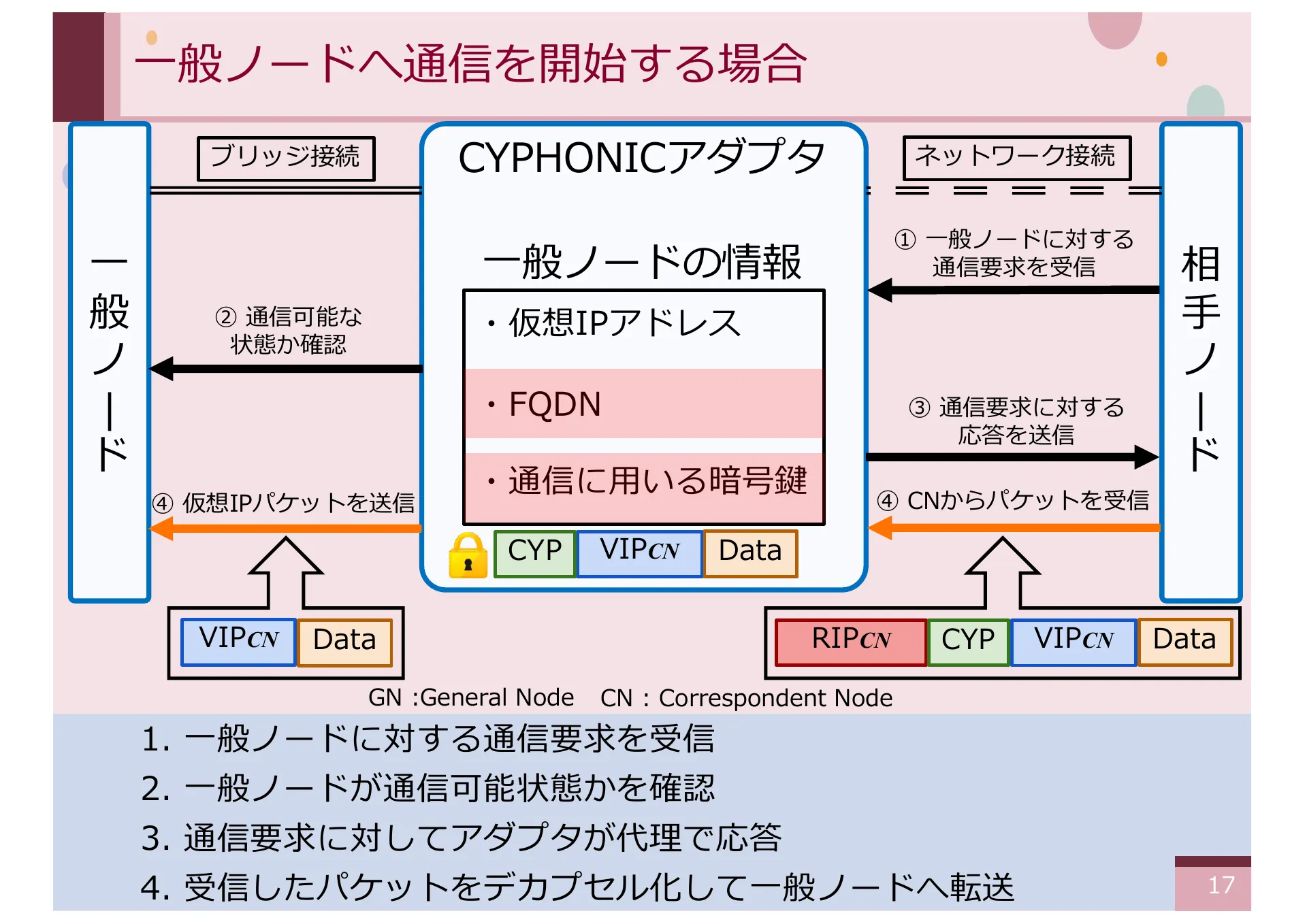

- P.17 — 一般ノードへ通信を開始する場合のシーケンス。通信要求受信、通信可能状態の確認、応答送信の流れ。

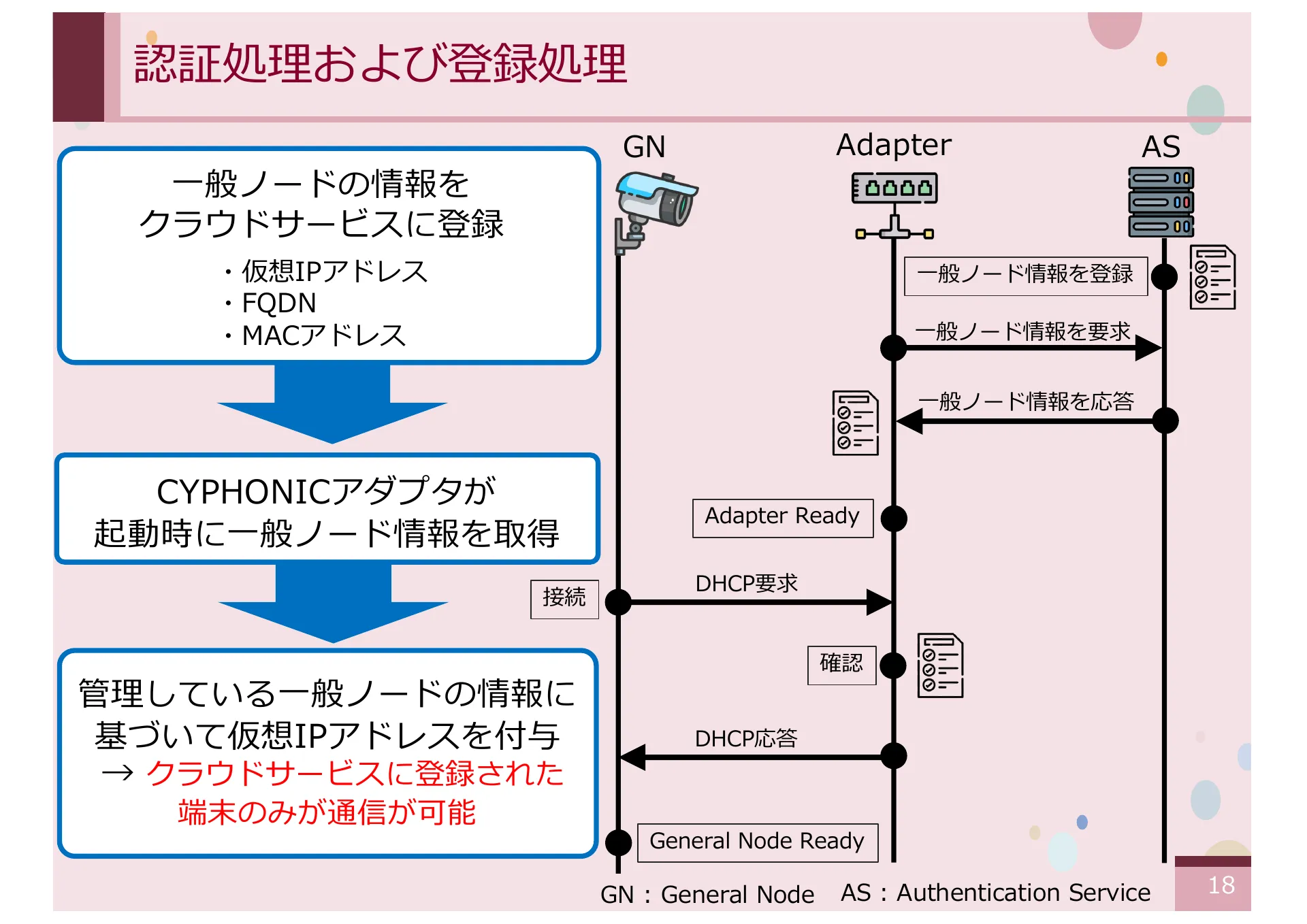

- P.18 — 認証処理および登録処理。一般ノード情報(仮想 IP、FQDN、MAC アドレス)のクラウドへの登録フロー。

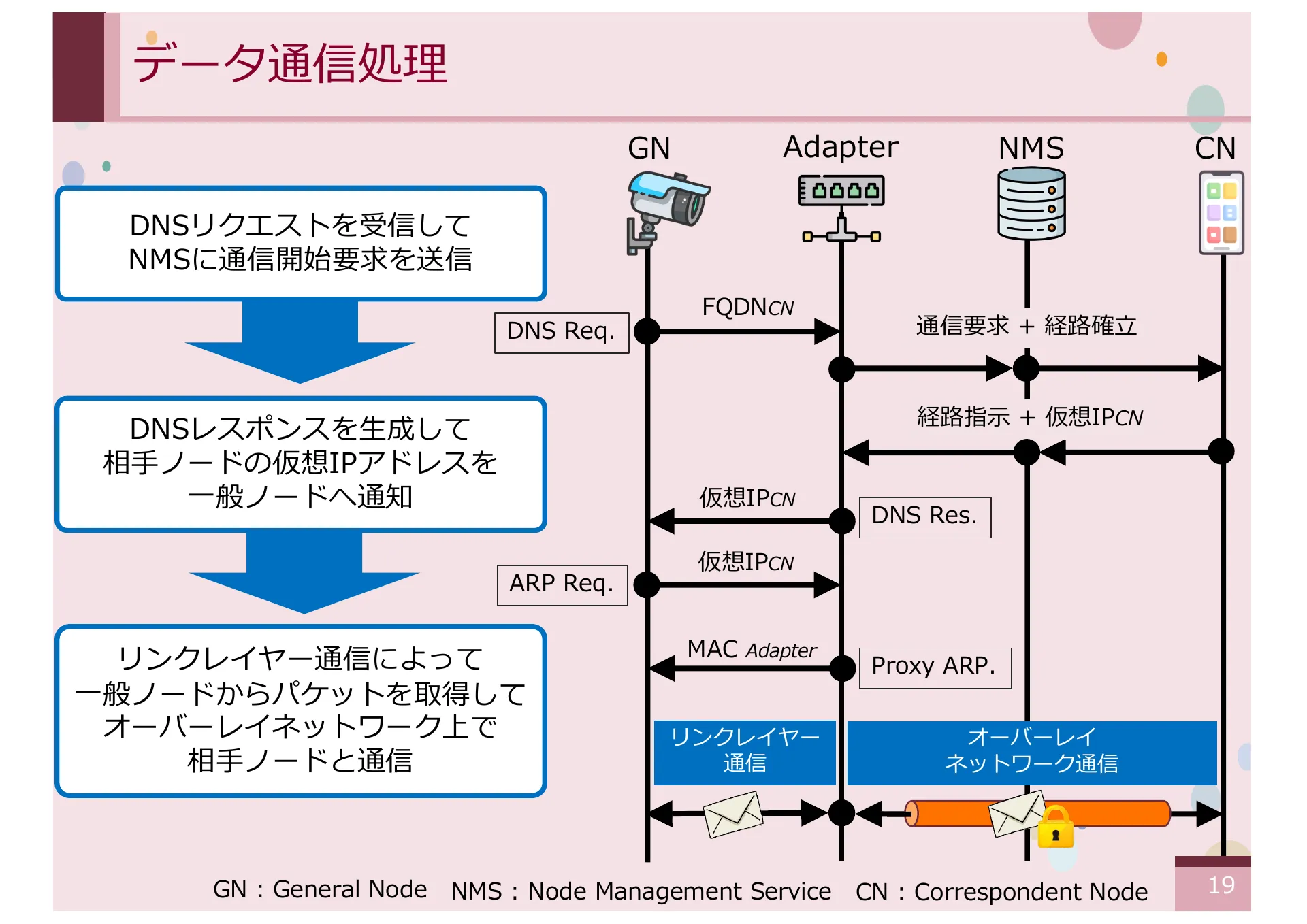

- P.19 — データ通信処理。DNS リクエスト受信から NMS への通信要求、経路確立、仮想 IP 通知までのフロー。

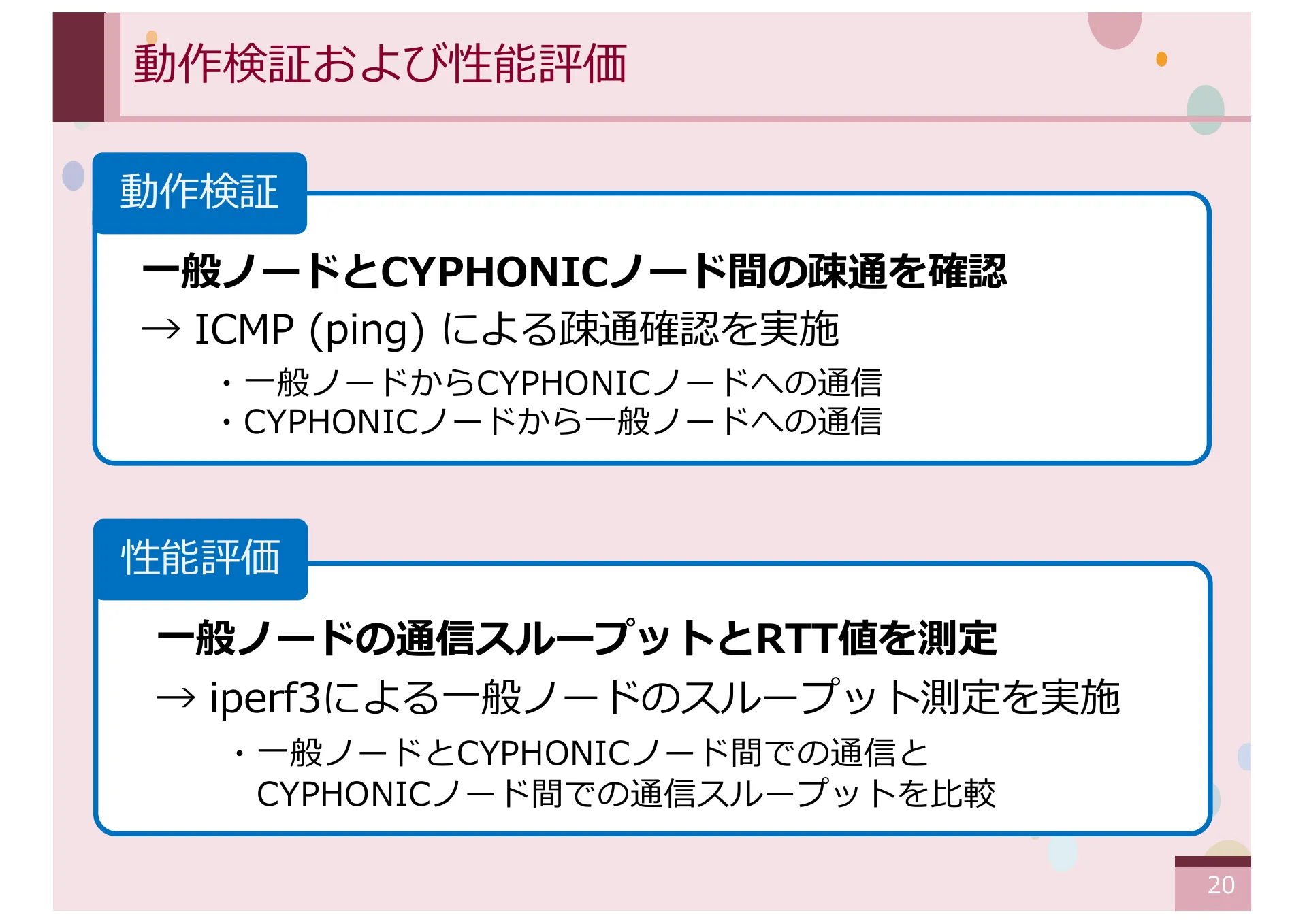

- P.20 — 動作検証および性能評価の概要。ICMP による疎通確認と通信スループット・RTT の測定。

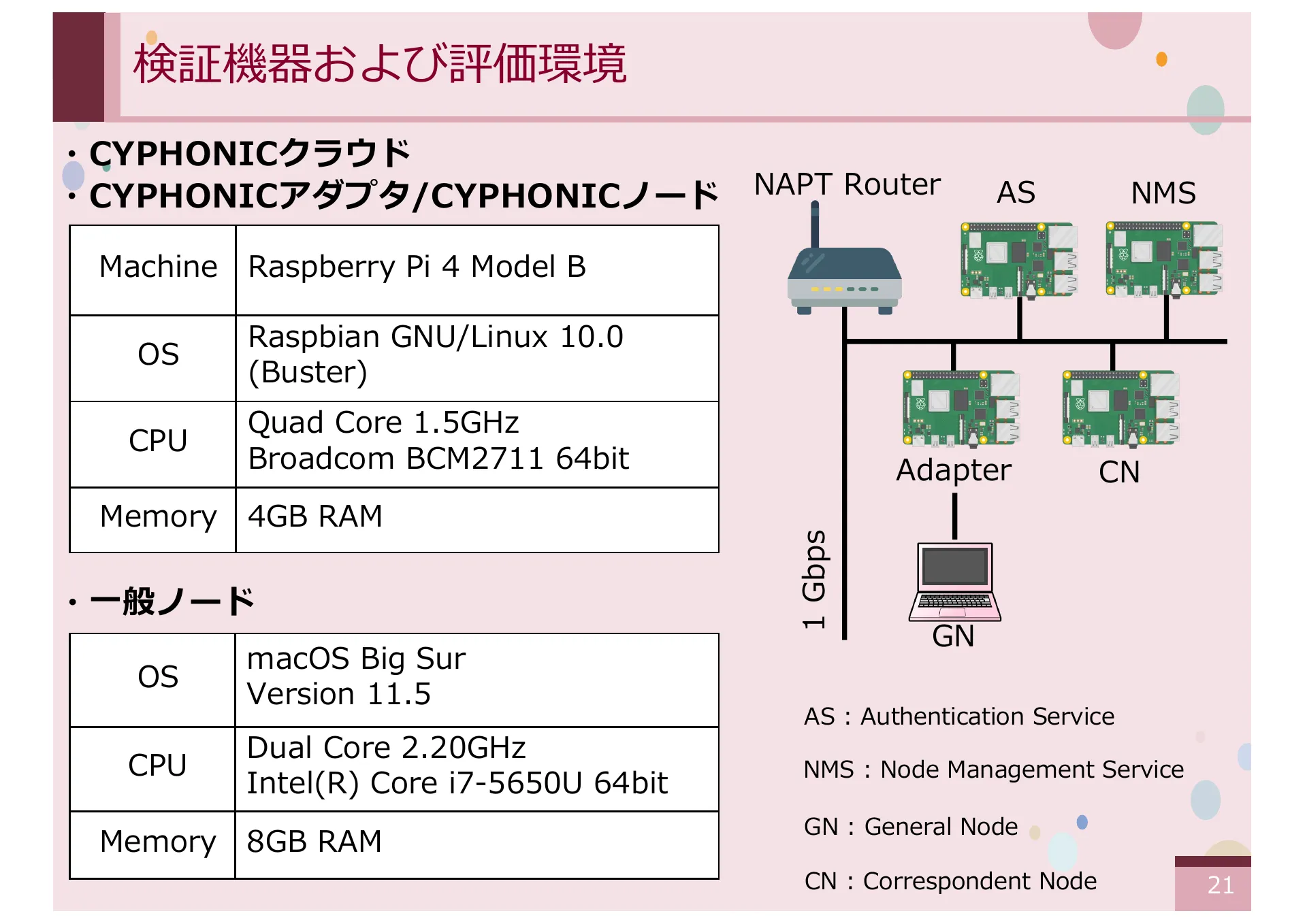

- P.21 — 検証機器および評価環境。Raspberry Pi 4 Model B を使用した NAPT 配下の構成。

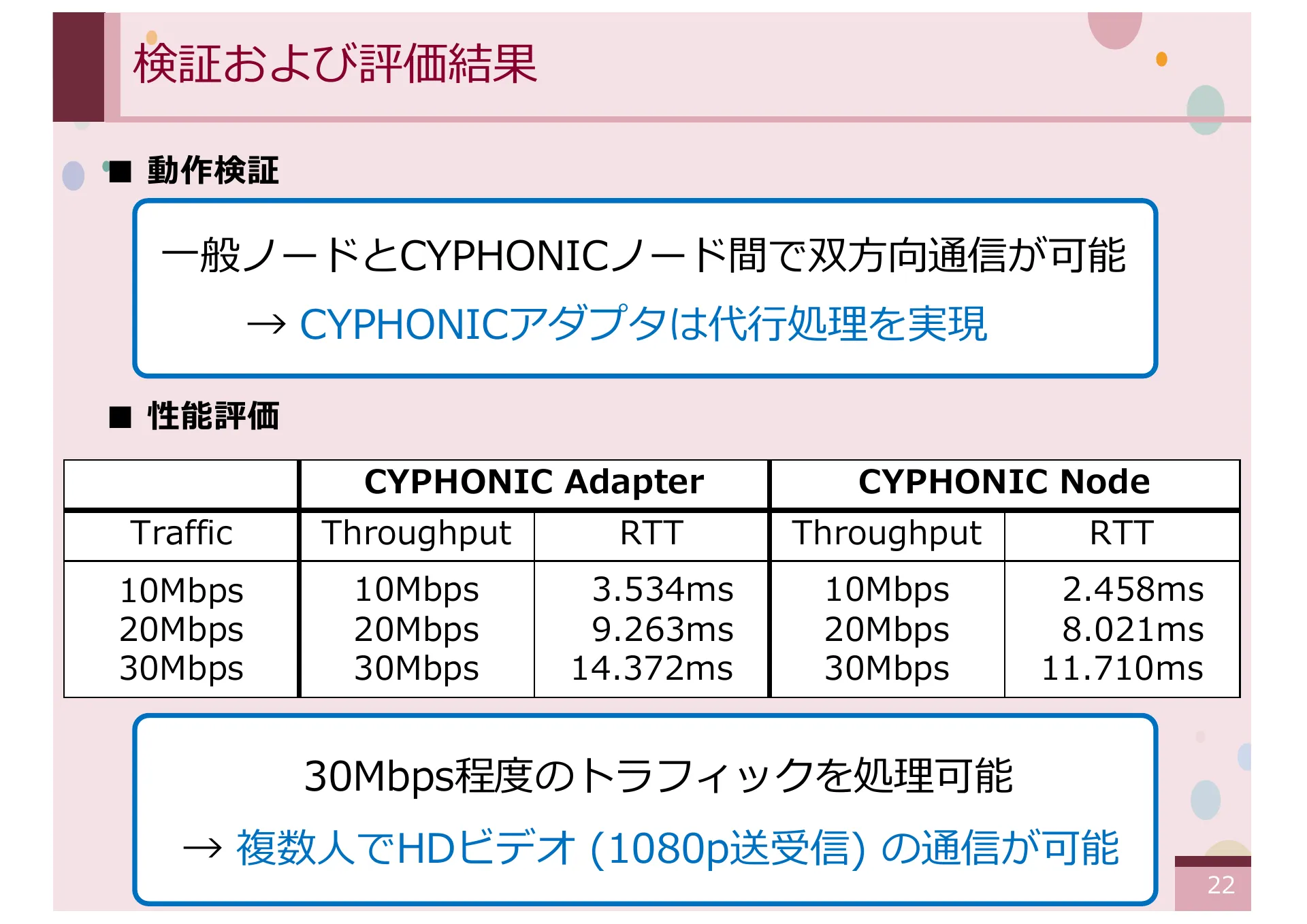

- P.22 — 検証および評価結果。双方向通信の実現を確認。スループットとRTTの測定値を CYPHONIC ノードと比較。

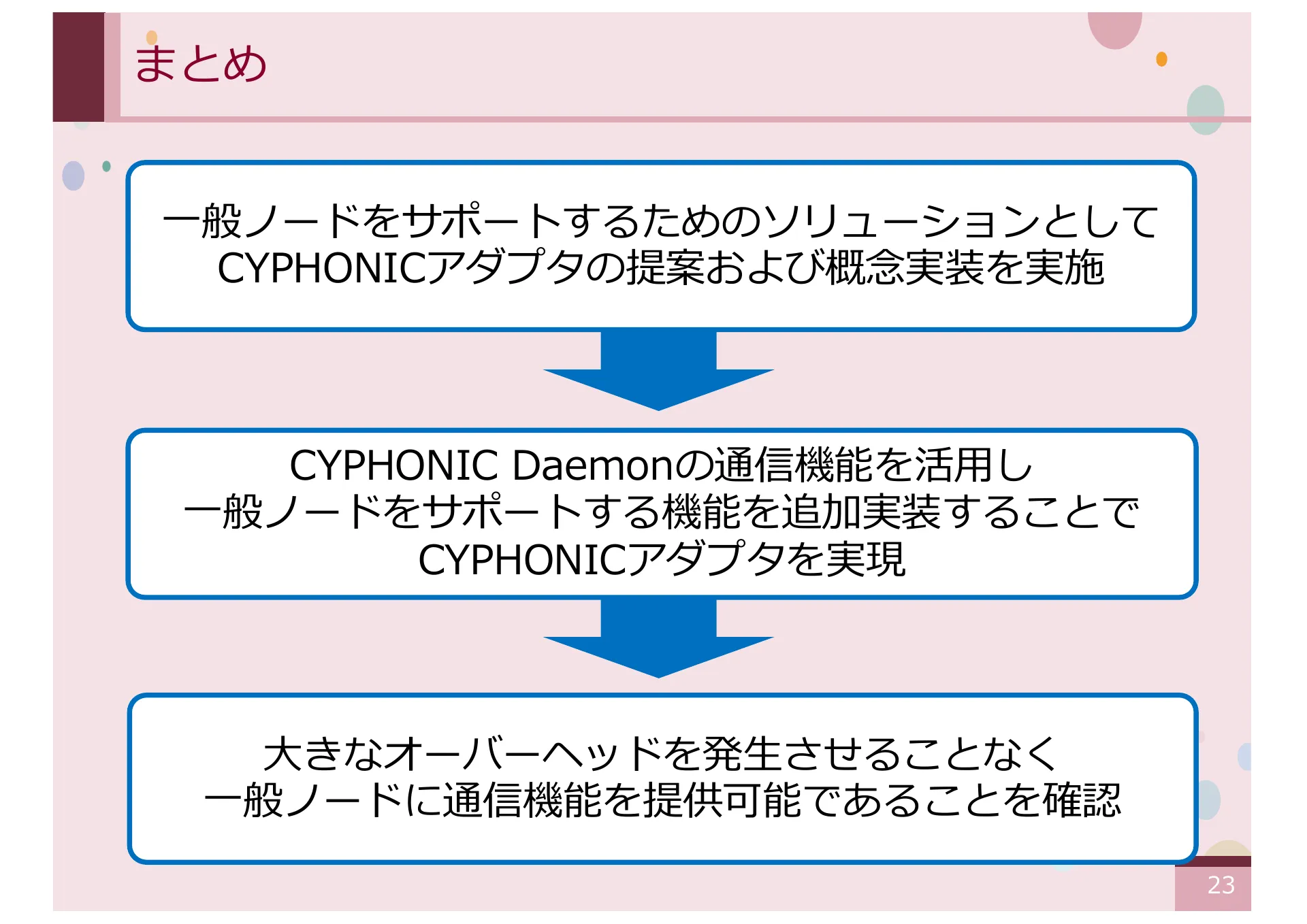

- P.23 — まとめ。CYPHONIC Daemon の通信機能を活用し、一般ノードをサポートする CYPHONIC アダプタを実現。

- P.24 — 予備スライドの区切り。

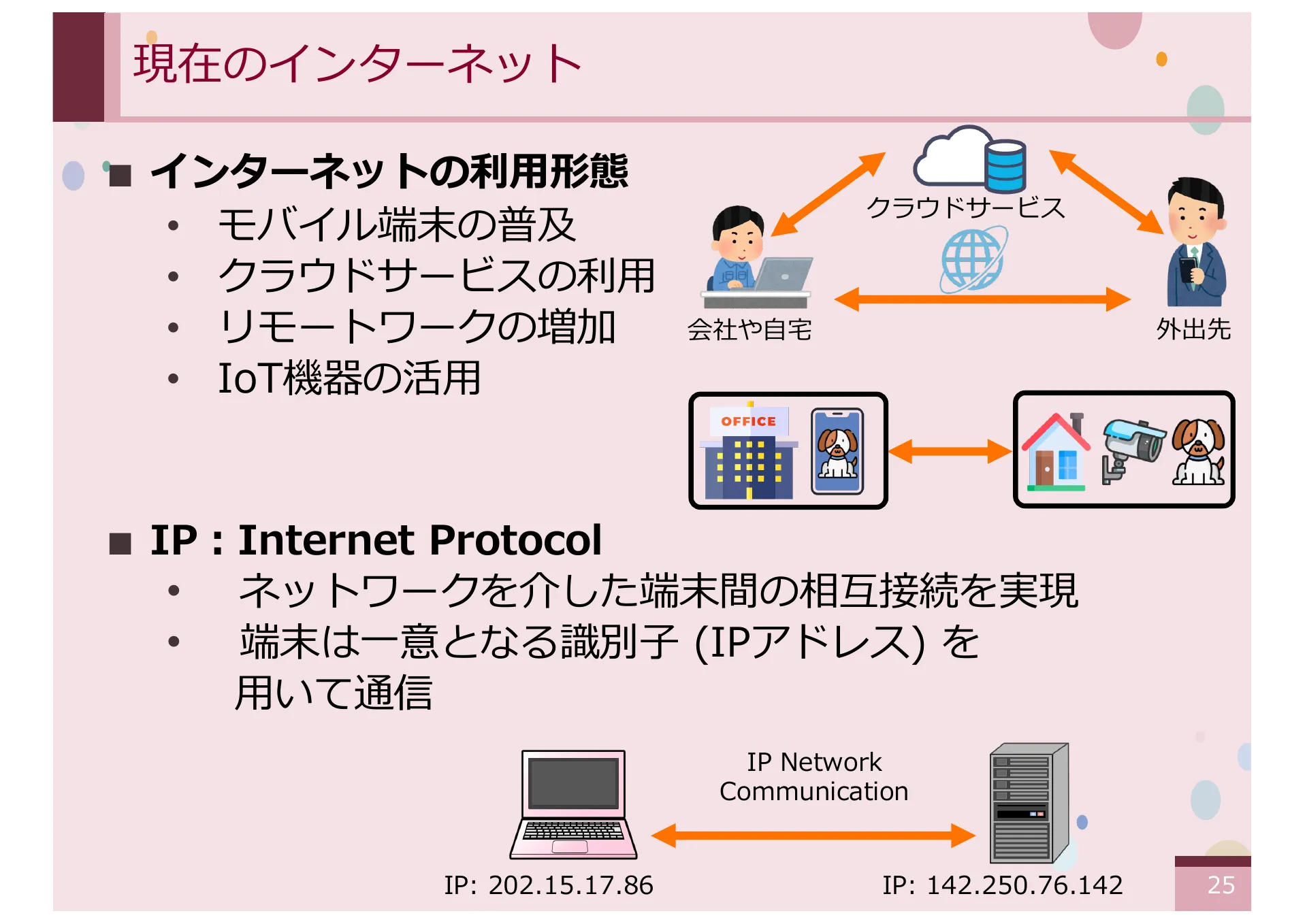

- P.25 — 現在のインターネット利用形態。モバイル端末普及、クラウドサービス利用、リモートワーク増加、IoT 活用。

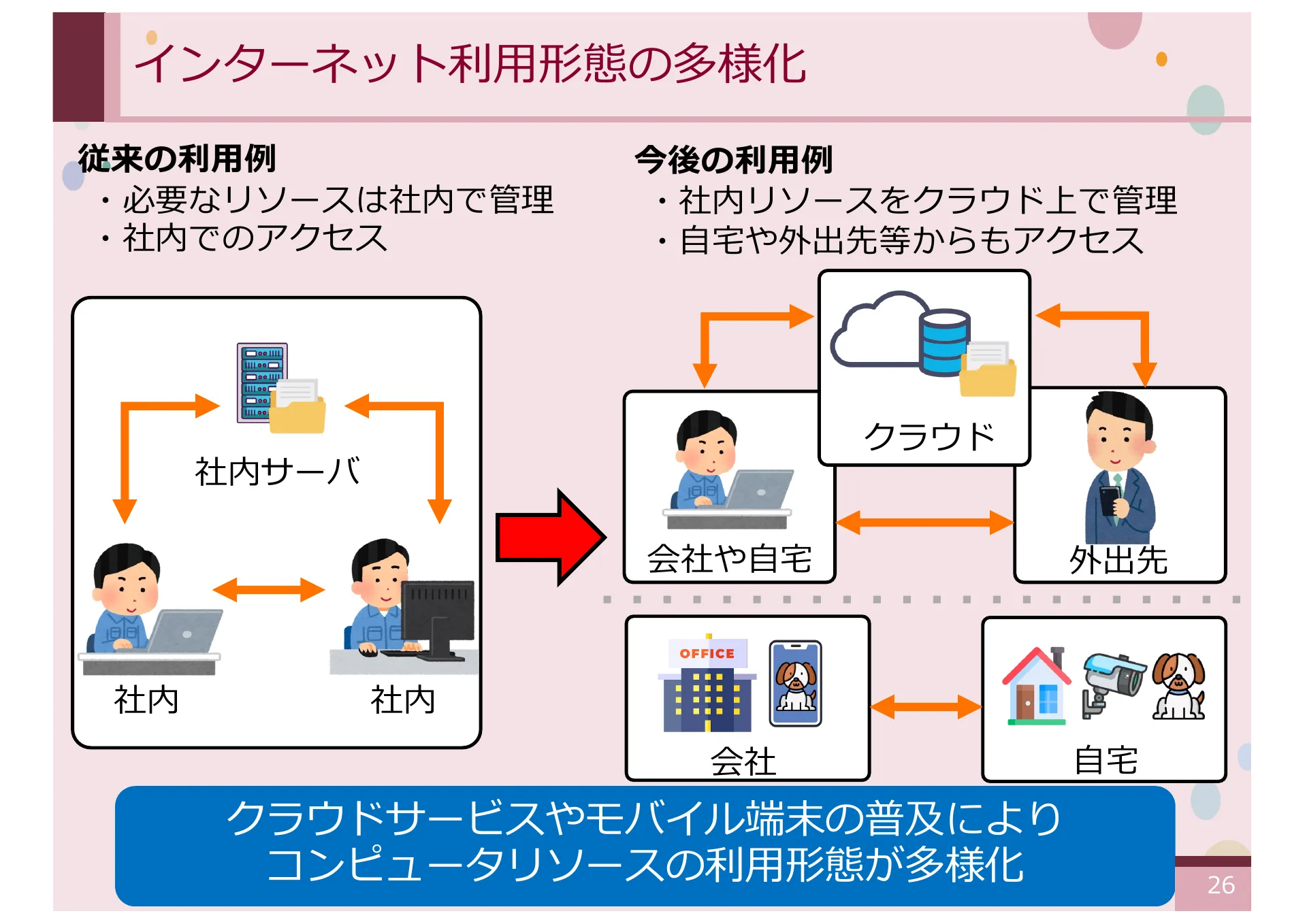

- P.26 — インターネット利用形態の多様化。社内リソース管理から、クラウド上での管理・外出先からのアクセスへの変化。

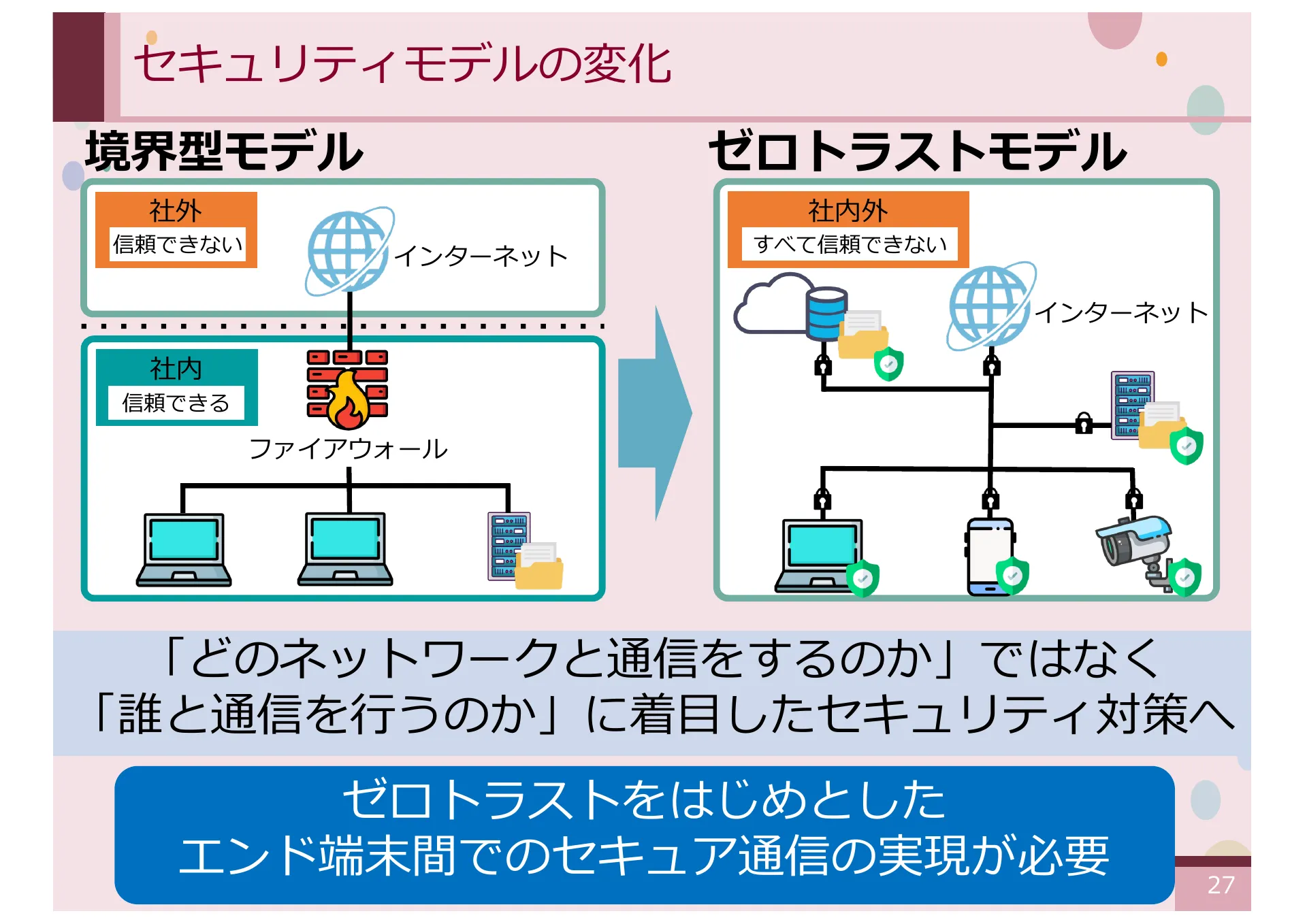

- P.27 — セキュリティモデルの変化。境界型モデル(社内を信頼)からゼロトラストモデル(すべて信頼しない)への移行。

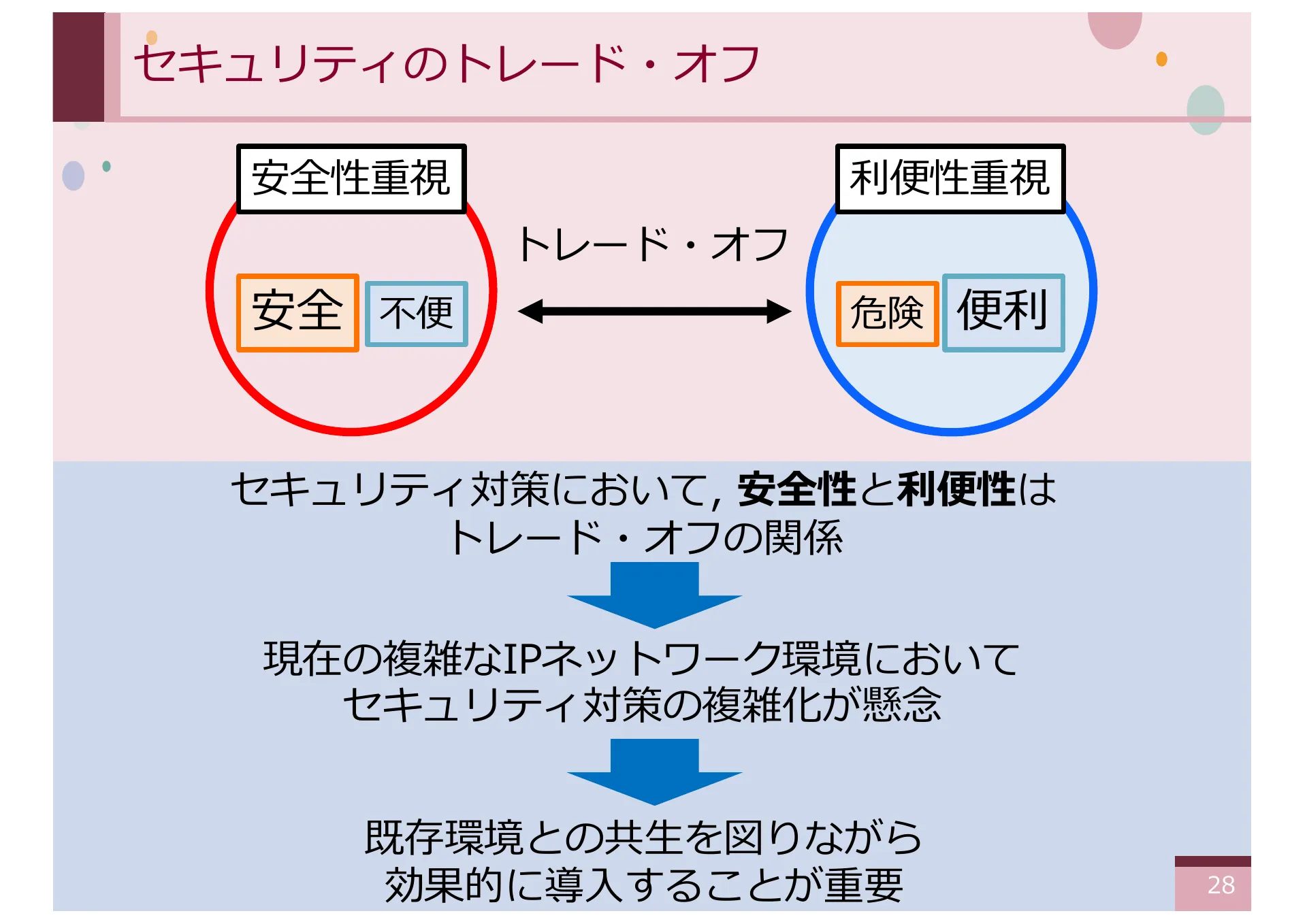

- P.28 — セキュリティのトレードオフ。安全性と利便性の関係と、複雑な IP ネットワーク環境での課題。

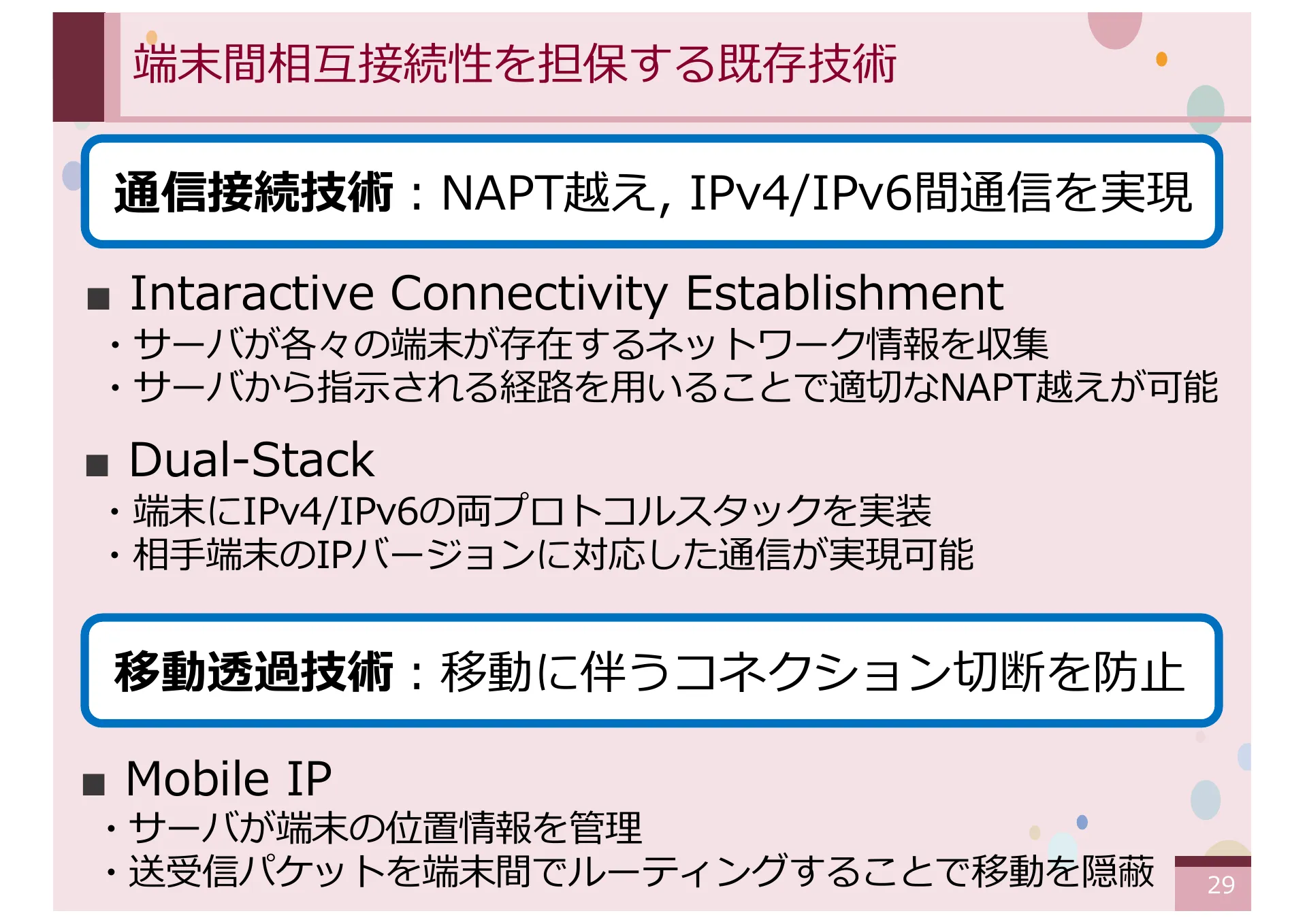

- P.29 — 端末間相互接続性を担保する既存技術。ICE と Dual-Stack の概要。

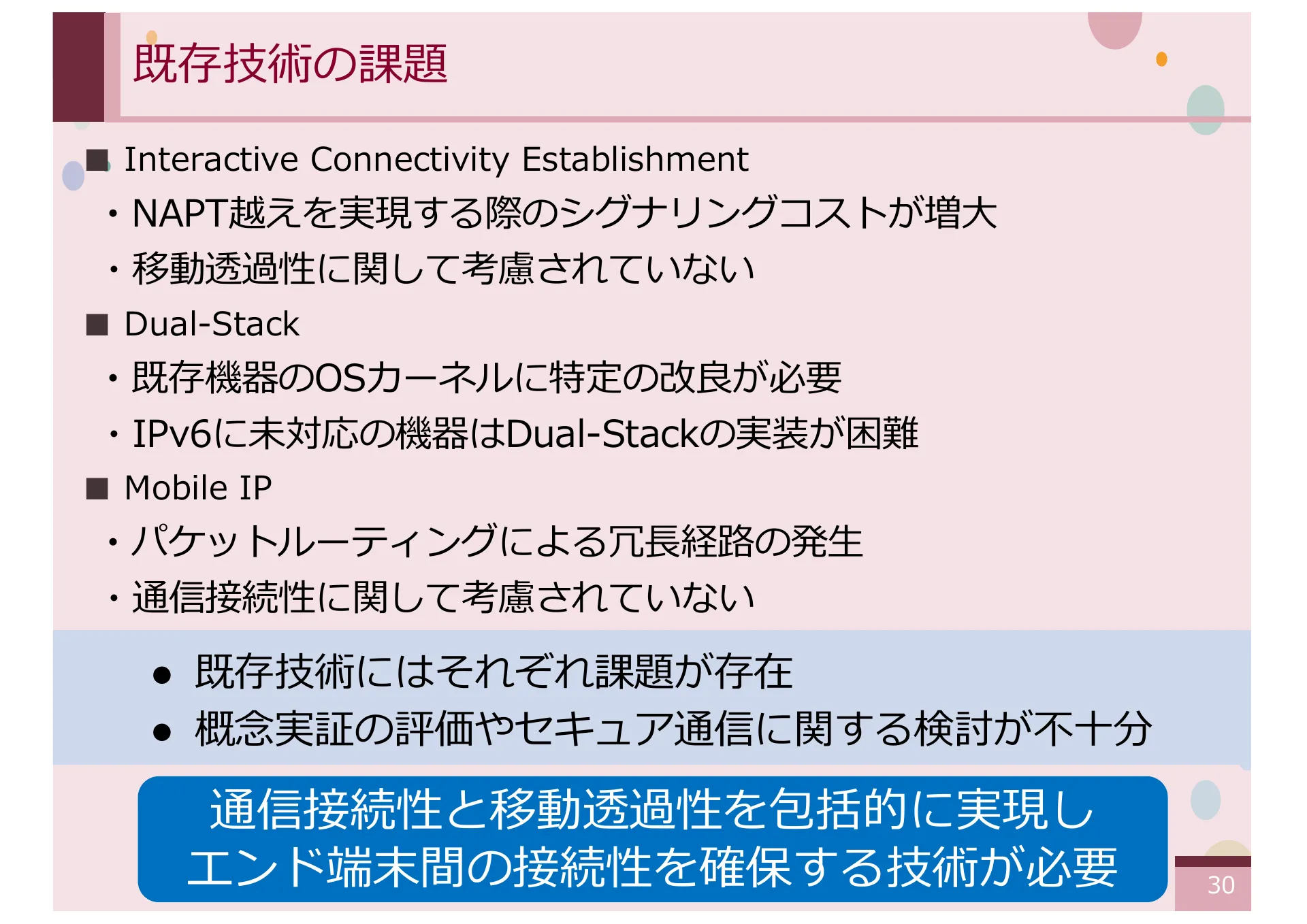

- P.30 — 既存技術の課題。ICE のシグナリングコスト、Dual-Stack の実装困難性、Mobile IP の冗長経路。

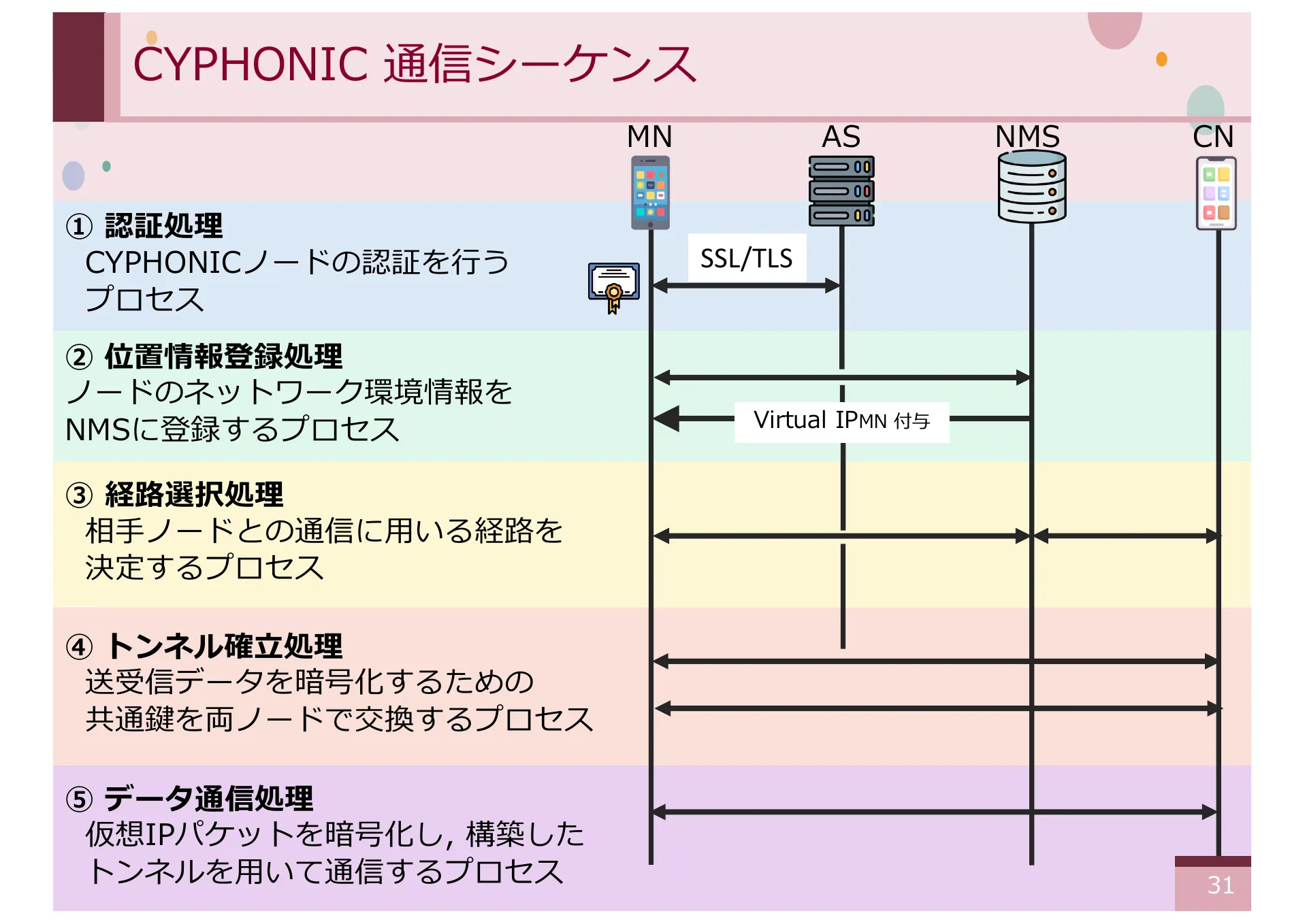

- P.31 — CYPHONIC 通信シーケンスの詳細。認証処理、位置情報登録処理、経路選択処理、トンネル確立処理のフロー。

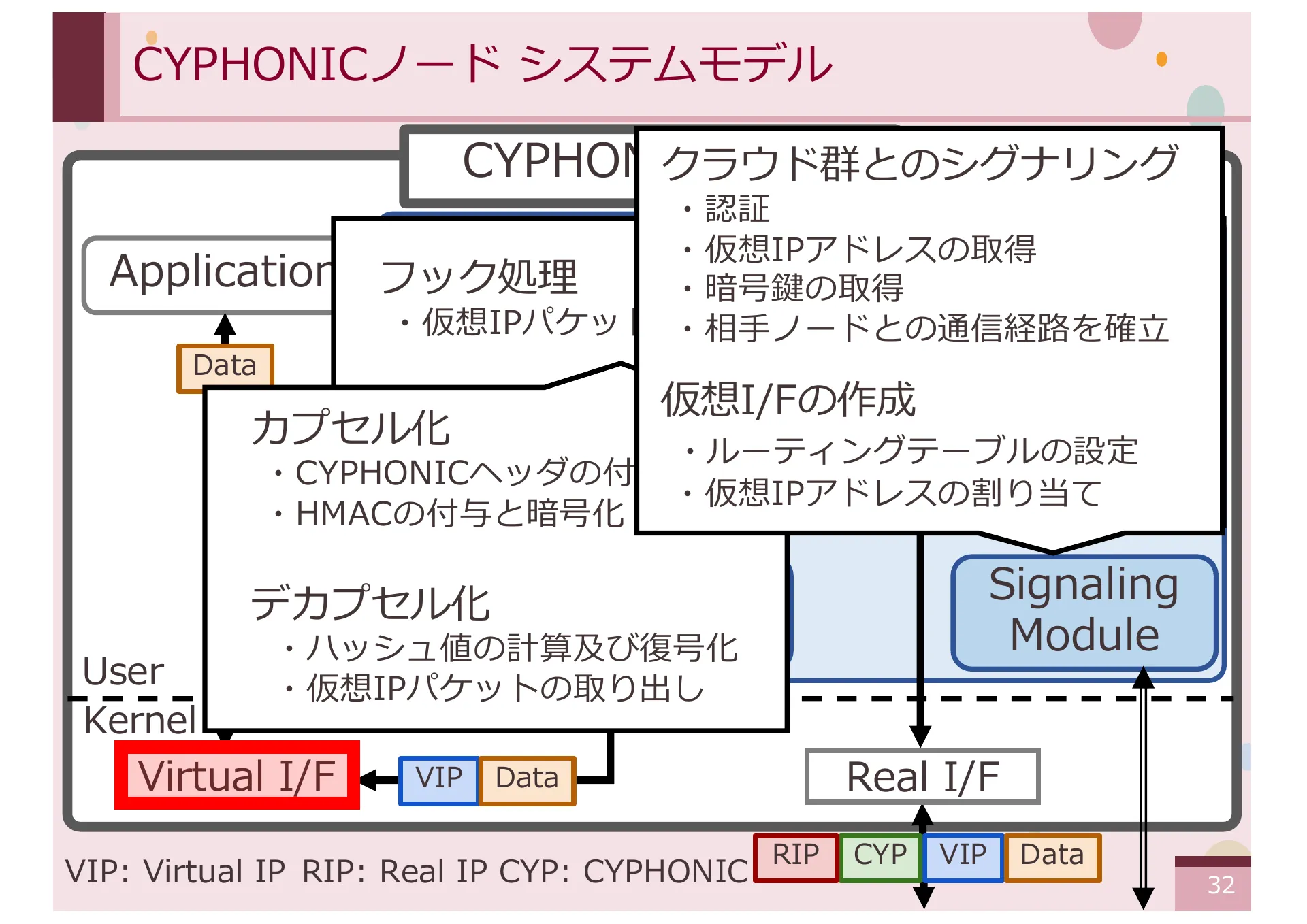

- P.32 — CYPHONIC ノードのシステムモデル。CYPHONIC Daemon によるシグナリングと Packet Handling Module。

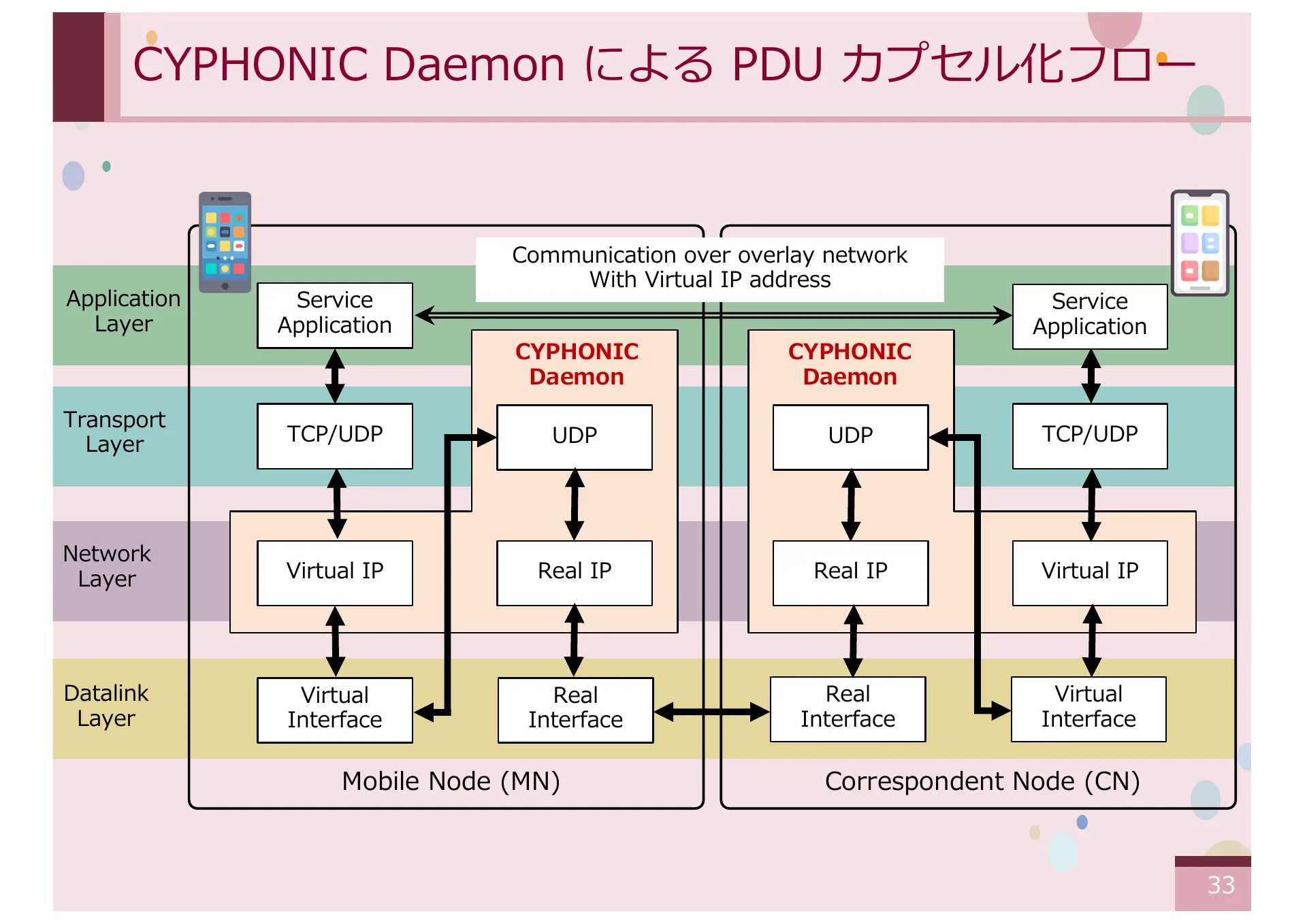

- P.33 — CYPHONIC Daemon による PDU カプセル化フロー。Application Layer から Network Layer までの変換。

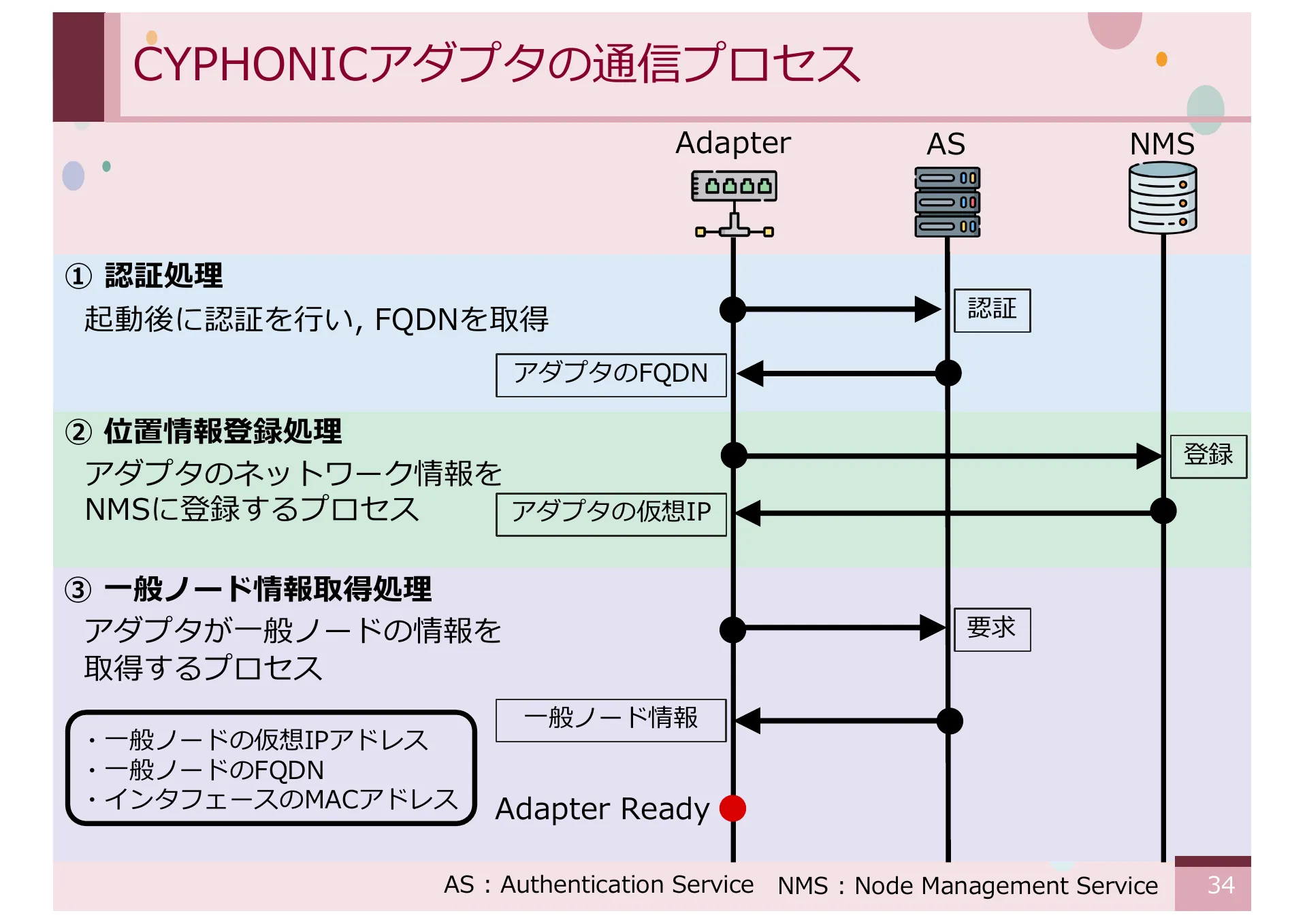

- P.34 — CYPHONIC アダプタの通信プロセス。認証処理と位置情報登録処理のシーケンス。

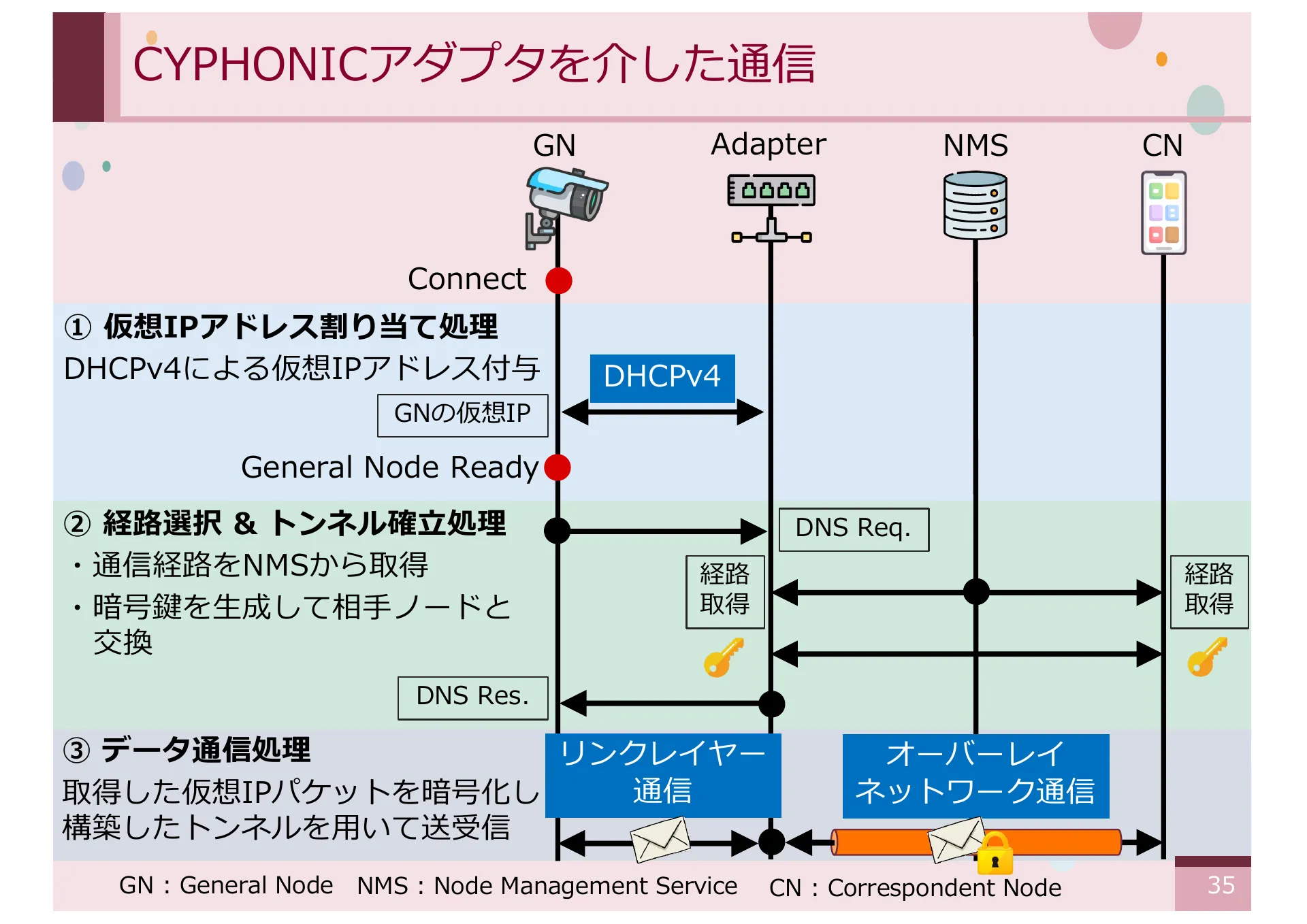

- P.35 — CYPHONIC アダプタを介した通信。DHCPv4 による仮想 IP 割り当て、経路選択、トンネル確立のシーケンス。

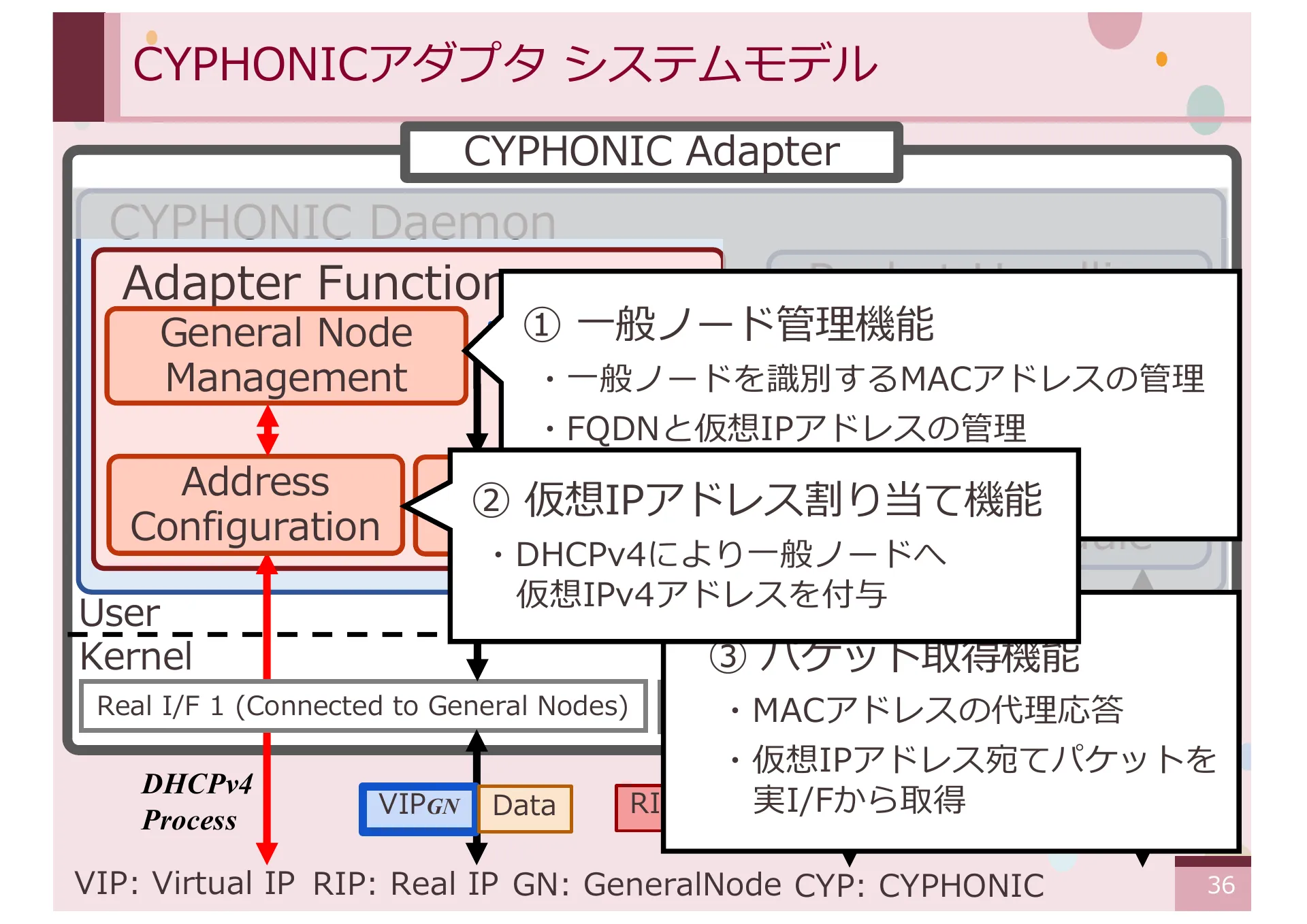

- P.36 — CYPHONIC アダプタのシステムモデル。一般ノード管理機能と Packet Handling Module の構成。